Les modèles économiques et les stratégies utilisés pour détourner les canaux numériques des entreprises sont de plus en plus sophistiqués ; il est donc essentiel que votre équipe dispose des outils et des connaissances nécessaires pour garder une longueur d'avance.

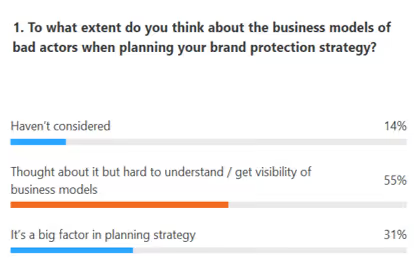

Dans un sondage réalisé auprès de professionnels de la protection de la marque , 69 % ont déclaré que, lors de la planification de leur stratégie, ils n'avaient pas pris en compte les modèles d'entreprise des mauvais acteurs ou qu'ils avaient du mal à les comprendre ou à en avoir la visibilité.

En apprenant à mieux comprendre les modes de fonctionnement des acteurs malveillants et en mettant au jour leurs réseaux en ligne, les marques peuvent préserver la confiance des consommateurs et tirer pleinement parti des opportunités offertes par le commerce électronique.

1re partie : Les menaces que font peser les cybercriminels sur votre entreprise et ses clients

Les modèles économiques mis en œuvre par les acteurs malveillants imitent le plus souvent ceux des entreprises légitimes. Ces acteurs malveillants partagent également souvent les mêmes considérations stratégiques lorsqu'ils se lancent sur le marché et font la promotion de leurs produits, en utilisant les mêmes canaux et outils numériques.

L'évolution du contexte commercial et en ligne modifie leur façon de s'adapter, comme pour toute entreprise. Cela vaut également lorsque les mesures de contrôle entraînent un changement dans leur comportement.

Changements saisonniers, tendanciels et liés à l'application de la loi dans le comportement des mauvais acteurs

Le comportement des mauvais acteurs change constamment en réponse à des événements qui peuvent avoir un impact sur leurs ventes et leur capacité à opérer.

« Les changements que j'observe couramment peuvent s'expliquer par des facteurs similaires à ceux qui régissent les activités commerciales légitimes : les saisons, les fêtes ou les tendances de l'environnement social. Les acteurs malveillants adaptent également leur comportement en réaction aux mesures de répression. »

Alex Shad, chef d'équipe protection de la marque, Corsearch

À l'occasion d'événements saisonniers tels que Pâques, Halloween et Noël, les cybercriminels imitent le comportement des marques authentiques sur les réseaux sociaux, les places de marché et les sites web. Dans le cadre d'opérations de hameçonnage, de fraude et d'usurpation d'identité, ils s'efforcent de donner à leurs publications sur les réseaux sociaux et à leurs sites web un aspect authentique afin de tromper les consommateurs. Ils combinent également ces techniques avec l'utilisation de redirections et d'autres éléments d'apparence légitime pour détourner les consommateurs.

Les acteurs malveillants s'adaptent également au contexte social. Par exemple, ils se sont lancés dans la production de masques faciaux pendant la pandémie de coronavirus, comme le montre cet exemple tiré du réseau.

L'application de la loi est également un facteur clé, le comportement dépendant du type de problème :

- Fraude/usurpation d'identité – les mesures de répression risquent davantage d'inciter les malfaiteurs à se cacher. Ils videront les pages concernées par ces mesures, puis les rempliront à nouveau très rapidement, sans préavis, afin de diffuser leurs escroqueries. Ils peuvent également créer des profils personnels qu'ils alimenteront ultérieurement s'ils s'attendent à ce que des mesures de répression soient prises à l'encontre de pages actuellement en ligne.

- Contrefaçon classique de marque – Une fois que des mesures coercitives ont été prises, les contrevenants ont davantage tendance à modifier leurs méthodes de contrefaçon qu'à changer leur modèle économique. Le vendeur peut par exemple flouter les éléments contrefaisants des images ou donner l'impression de cesser la vente de certains produits.

Les mauvais acteurs sont souvent des opérateurs agiles qui adoptent des plateformes émergentes

Les mauvais acteurs peuvent être plus dynamiques que les entreprises légitimes pour pénétrer de nouveaux marchés et déployer de nouvelles technologies, car leurs barrières à l'entrée sont plus faibles. Les contrefacteurs, en particulier, utilisent de nouvelles plateformes émergentes et ont tiré parti de la culture des influenceurs.

TikTok, une plateforme de contenu généré par les utilisateurs (UGC) qui a connu une croissance fulgurante au cours de l'année écoulée, en est un bon exemple : elle a enregistré plus de 2 milliards de téléchargements au cours des quatre premières années suivant son lancement, dont plus de 315 millions rien qu'au premier trimestre 2020. Le public principal de TikTok est constitué de jeunes consommateurs, qui adoptent plus rapidement les nouveaux formats médiatiques. Des acteurs malveillants se sont emparés de cette plateforme et ont souvent recours à des influenceurs, qui confèrent une aura d’authenticité, pour promouvoir leurs produits auprès d’un large public.

Les mauvais acteurs ont une longueur d'avance pour réagir aux tendances du marché

Les mauvais acteurs ont souvent une longueur d'avance sur les entreprises légitimes lorsqu'il s'agit de réagir aux tendances du marché. Les vidéos de déballage de produits en sont un exemple : les mauvais acteurs font parfois appel à des influenceurs de premier plan sur des plateformes telles que TikTok, Instagram et YouTube pour déballer leurs produits contrefaits, en mettant en évidence leurs principales caractéristiques et leur qualité de fabrication.

Lorsqu'elles réagissent aux grandes tendances du marché, elles n'adhèrent pas aux règles, aux réglementations ou aux cadres juridiques, ce qui leur permet de créer et de commercialiser de nouvelles gammes de produits beaucoup plus rapidement que les entreprises légitimes.

Partie 2 : Les modèles utilisés pour attirer les consommateurs, et comment les bouleverser

Nous allons examiner trois types de réseaux différents afin d'illustrer leur structure et la manière dont vous pouvez les aborder :

- Réseau simple : vendeur sur une place de marché connecté par WeChat

- Réseau traditionnel de contrefaçon vendant des montres de luxe

- Réseau multicanal de vente de liquides aromatisés pour le vapotage

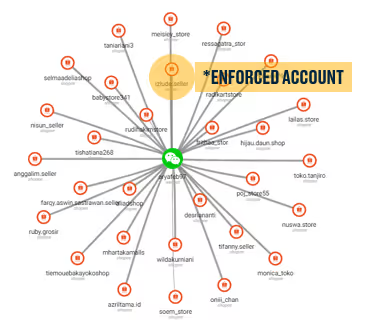

1. Réseau simple - Les vitrines de Shopee sont reliées par WeChat.

Dans cet exemple, les analystes de Corsearch ont découvert un réseau de vente de produits contrefaits qui présentent un risque pour la santé des consommateurs.

Principales caractéristiques du réseau :

- Un vendeur sur une place de marché propose des articles contrefaits qui présentent un risque pour la santé des consommateurs

- WeChat ID a connecté le compte à 32 autres vitrines sur la même plateforme.

- L'audit de ces vitrines connectées pourrait révéler d'autres problèmes pour la marque

Le réseau est constitué de plusieurs boutiques Shopee toutes reliées par un seul compte WeChat ; sans le recours à la technologie d'analyse de réseau, ces boutiques auraient été identifiées une à une sans que le lien ne soit jamais établi, ce qui aurait empêché toute intervention coordonnée susceptible de causer un maximum de perturbations.

Grâce à ce lien, les analystes de Corsearch peuvent rechercher et « contrôler » chaque boutique en ligne référencée, puis les passer au crible afin de détecter d'éventuelles infractions similaires ou des références aux marques concernées. Si d'autres infractions sont constatées, celles-ci peuvent être regroupées en une seule notification via le formulaire en ligne de Shopee en vue d'une action coercitive. Une autre avantage de cette approche coordonnée à l'encontre des vendeurs individuels réside dans le fait qu'elle augmente les chances que la plateforme désactive de manière proactive l'ensemble de la boutique en ligne.

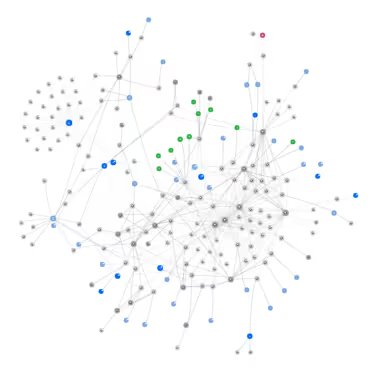

2. Réseau de vente de contrefaçons de montres de luxe à grande échelle

Dans cet exemple, Corsearch a mis au jour un réseau de contrefaçon classique qui commercialisait principalement des montres de luxe via des sites web. Ce réseau était de nature multinationale et disposait d'une chaîne d'approvisionnement mondiale dont le centre se trouvait en Chine.

Principales caractéristiques du réseau :

- Réseau à grande échelle contenant 216 sites web connectés par 8 adresses électroniques communes (3 basées en Chine et 5 internationales)

- Ces réseaux utilisent principalement des méthodes de recherche traditionnelles pour attirer le trafic

- Ciblage de plusieurs marques appartenant à plusieurs entreprises différentes, ce qui indique un vaste réseau (autres marques ciblées : Rolex, Breitling, Timberland, UGG).

Une action coordonnée contre l'ensemble des entités du réseau constitue un moyen efficace de perturber son fonctionnement. Étant donné que la plupart des clients du réseau proviennent du référencement naturel, l'outil de désindexation des URL de Google pourrait également être mis à contribution pour priver le réseau de sa source de trafic. De même, compte tenu de l'ampleur du réseau, une action hors ligne menée en collaboration avec des partenaires juridiques constituerait également une stratégie efficace pour lutter contre les auteurs de ces infractions.

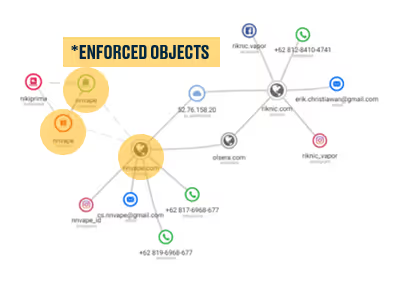

3. Réseau de vente multicanal de produits de vapotage

Dans cet exemple, les produits liquides de vapotage étaient vendus sur des sites web et des places de marché, avec des pages promotionnelles sur les médias sociaux.

Principales caractéristiques du réseau :

- Réseau complexe avec plusieurs vitrines et sites web

- Domaines gérés par une entreprise spécialisée dans la création et la synchronisation de sites web et de boutiques en ligne

Les liens établis grâce à la technologie d'analyse de réseau permettent de contrôler simultanément toutes les annonces sur les places de marché, les publications sur les réseaux sociaux et les URL de domaines, ne laissant ainsi aucune possibilité aux acteurs malveillants de modifier les fiches produits. Les domaines mis en relation par la société chargée de la configuration du site web peuvent ensuite être transmis à l'équipe des services d'enquête afin de recueillir des informations complémentaires.

Étude de cas Corsearch : Une action hors ligne perturbe le réseau de contrefaçon de bijoux en Chine

L'un des principaux moyens de démanteler les réseaux de mauvais acteurs est une action coordonnée hors ligne en liaison avec les autorités locales et les services répressifs.

En 2018, les analystes de Corsearch ont mis au jour un réseau de contrefaçon qui vendait des bijoux de grande valeur (prix moyen : 8 000 dollars) sur des plateformes de vente en ligne très fréquentées. Des achats tests ont été effectués pour recueillir des informations permettant d'identifier les auteurs, et l'enquête a été élargie à partir des données recueillies sur Taobao, Weibo et WeChat. Les opérations menées ensuite sur le terrain ont conduit à plus de 50 arrestations et à la saisie de produits sur sept adresses.

Une action multilatérale est essentielle pour renforcer l'efficacité des mesures hors ligne. En Chine, les liens étroits entre le CBBC (China Britain Business Council) et des plateformes telles qu'Alibaba facilitent désormais la conduite d'enquêtes hors ligne.

Partie 3 : Comment la technologie d'analyse de réseau peut vous aider à lutter efficacement contre ces menaces

L'analyse de réseau est un module clé de la plateforme de protection des marques de Corsearch, qui permet une approche stratégique de la lutte contre les réseaux. En reliant les entités contrevenantes sur différents canaux (sites web, places de marché et réseaux sociaux) et en les associant à des identifiants en ligne et hors ligne, l'analyse de réseau vous offre une visibilité complète sur les risques pesant sur vos marques, les classe par ordre de priorité en fonction de leur niveau de menace et vous fournit les informations nécessaires pour y remédier à grande échelle.

La technologie d'analyse de réseau de Corsearch comporte quatre éléments clés qui vous permettent de vous attaquer aux menaces les plus préjudiciables pour votre entreprise :

1. Données de bonne qualité = réseaux utiles

- Processus de nettoyage et de validation des données avant la construction des réseaux

- Algorithmes permettant de rendre les réseaux plus significatifs, par exemple en supprimant les nœuds ayant trop de liens.

- Tous les points de données utiles sont extraits, qu'ils soient structurés ou non.

- Liens déduits sur la base de similitudes - aide à découvrir des nœuds potentiellement connectés

2. Les menaces contextualisées dans l'« univers » des réseaux

- Score de menace permettant de hiérarchiser et d'évaluer chaque réseau

- Tenir compte de la popularité, des mesures prises et du risque lié aux éléments constitutifs du réseau.

3. Outils de recherche, de manipulation et d'édition

- Recherche et filtrage de grappes sur une grande variété de points de données

- Comparer les réseaux pour comprendre la situation dans son ensemble

- Ajoutez et supprimez des nœuds et des liens pour construire votre tableau d'intelligence en ligne et hors ligne.

4. Une mise en œuvre efficace du point de vue du réseau

- Identifier les éléments clés permettant de démanteler tout ou partie du réseau, conformément à votre stratégie.

- S'attaquer à l'ensemble du réseau et voir comment il réagit

Quand utiliser l'analyse de réseau dans votre flux de travail ?

Cet outil peut servir à la fois de ressource principale pour les mesures en ligne et de ressource complémentaire pour des actions de mise en application plus poussées. Les propriétaires de marques peuvent filtrer les réseaux à haut risque et ceux qui contiennent des objets marqués. Cela inclut la vérification des liens établis avec des entités officielles.

Les propriétaires de marques peuvent alors repérer, marquer et prendre des mesures à l'encontre des infractions en dehors de l'outil, puis filtrer ces marquages et ces mesures dans l'outil d'analyse de réseau. Cela peut ouvrir la voie à toute une série de liens et de vendeurs jusque-là inconnus à cibler.

Cette approche s'avère utile lorsqu'une équipe doit traiter simultanément plusieurs problèmes en ligne. Elle est également utile lorsque les problèmes prennent davantage la forme de « tendances » qui touchent plusieurs vendeurs et ne sont donc pas imputables à un seul contrevenant.

Pour les nouveaux problèmes ou ceux où l'on sait que les vendeurs modifient rapidement leur comportement, la procédure à privilégier consiste à traiter simultanément tous les articles contrefaits au sein d'un réseau.

Demander une démonstration

L'analyse des réseaux vous permet de mieux comprendre les différents réseaux qui détournent votre marque et exploitent les consommateurs. En dressant un tableau complet de ces réseaux et en les classant par ordre de priorité en fonction du niveau de menace, nous pouvons mener des actions de lutte contre ces pratiques et des enquêtes de manière plus stratégique et plus efficace.

Si vous souhaitez en savoir plus sur notre technologie d'analyse des réseaux et sur la façon dont elle peut aider votre équipe, demandez une démonstration ci-dessous.

Découvrez comment PharmaCheck™ accélère la validation des noms

Du dépistage précoce aux contrôles post-autorisation, nous vous aidons à avancer plus vite en toute confiance, tout en évitant les faux pas, et nous vous aidons à aller de l'avant — plus vite.

.svg)

.avif)

.svg)

.avif)

.avif)