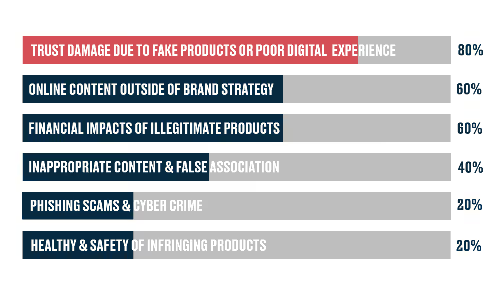

Los modelos de negocio y las tácticas empleadas para secuestrar los canales digitales de las empresas son cada vez más sofisticados; por eso es fundamental que tu equipo cuente con las herramientas y los conocimientos necesarios para ir siempre un paso por delante.

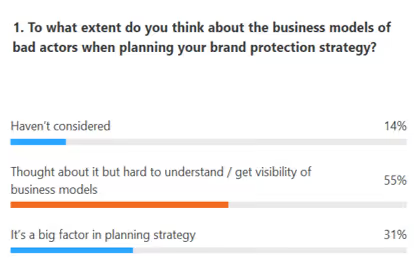

En una encuesta realizada entre profesionales de la protección de marcas, el 69% afirmó que, a la hora de planificar su estrategia, o bien no han tenido en cuenta los modelos de negocio de los malos actores o bien les resulta difícil comprenderlos / obtener visibilidad de ellos.

Al comprender los modelos operativos de los delincuentes y desmantelar sus redes en línea, las marcas pueden mantener la confianza de los consumidores y aprovechar al máximo las oportunidades que ofrece el comercio electrónico.

Parte 1: Las amenazas que plantean los delincuentes en Internet para tu empresa y sus clientes

Los modelos de negocio que utilizan los delincuentes suelen imitar los de las empresas legítimas. Además, los delincuentes suelen tener en cuenta las mismas consideraciones estratégicas a la hora de salir al mercado y promocionar sus productos, utilizando los mismos canales y herramientas digitales.

El cambiante entorno comercial y digital modifica la forma en que se adaptan, como ocurre con cualquier empresa. Esto también es así cuando las medidas de control modifican su comportamiento.

Cambios estacionales, de tendencia y basados en la aplicación de la ley en el comportamiento de los malos agentes

El comportamiento de los malos actores cambia constantemente en respuesta a acontecimientos que pueden afectar a sus ventas y a su capacidad para operar.

«Los cambios que suelo observar pueden deberse a factores similares a los de los negocios legítimos: las estaciones del año, las fiestas o las tendencias en el entorno social. Los delincuentes también cambian como reacción a las medidas de control».

Alex Shad, Jefe de Equipo de Protección de Marca, Corsearch

Con motivo de fiestas como la Semana Santa, Halloween y la Navidad, los delincuentes imitan el comportamiento de las marcas auténticas en las redes sociales, los mercados online y los sitios web. A través de casos de phishing, fraude y suplantación de identidad, los delincuentes intentan que sus publicaciones en redes sociales y sus sitios web parezcan auténticos para engañar a los consumidores. Además, combinan estas tácticas con el uso de redireccionamientos y otras entidades que parecen legítimas para desviar a los consumidores.

Los actores malintencionados también reaccionan ante el clima social. Por ejemplo, empezaron a fabricar mascarillas durante la pandemia del coronavirus, como se puede ver en este ejemplo de red.

La aplicación de la normativa también es un factor clave, con un comportamiento que depende del tipo de problema:

- Fraude/suplantación de identidad: es probable que las medidas coercitivas ahuyenten a los delincuentes, que se verán obligados a pasar a la clandestinidad. Eliminarán el contenido de las páginas sujetas a medidas coercitivas y luego lo volverán a publicar muy rápidamente, sin previo aviso, para difundir estafas. También pueden crear perfiles personales para rellenarlos más adelante si prevén que se tomarán medidas coercitivas contra las páginas que están actualmente activas.

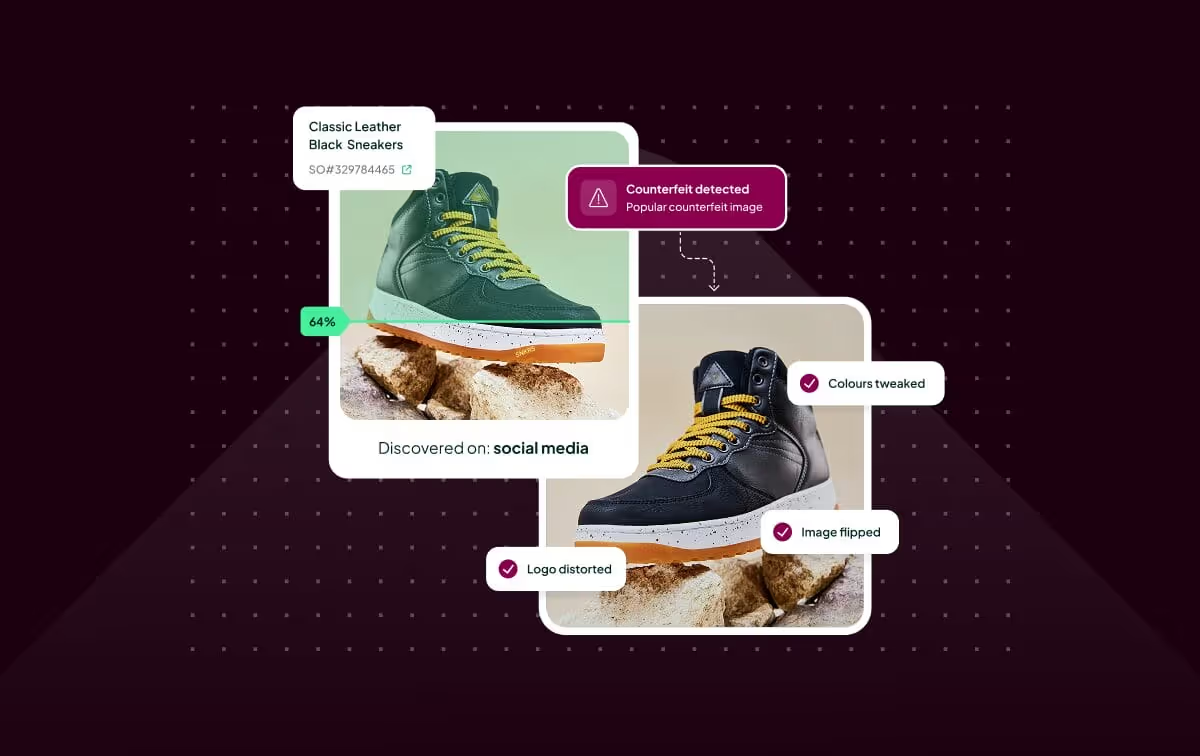

- Infracción tradicional de marcas registradas: tras la aplicación de las medidas coercitivas, es más probable que los infractores modifiquen la forma en que cometen la infracción, en lugar de cambiar su modelo de negocio. El vendedor puede difuminar los elementos infractores de las imágenes o aparentar que ha dejado de vender determinados productos.

Los malos actores suelen ser operadores ágiles que adoptan plataformas emergentes

Los malos actores pueden ser más dinámicos que las empresas legítimas a la hora de introducirse en nuevos mercados y desplegar nuevas tecnologías, ya que tienen menos barreras de entrada. Los falsificadores, en particular, hacen uso de las nuevas plataformas emergentes y han utilizado la cultura de las personas influyentes en su beneficio.

TikTok, una plataforma de contenido generado por los usuarios (UGC) que ha experimentado un enorme crecimiento durante el último año, es un buen ejemplo: ha registrado más de 2000 millones de descargas en sus primeros cuatro años desde su lanzamiento, con más de 315 millones de descargas solo en el primer trimestre de 2020. El público principal de TikTok son los consumidores más jóvenes, que adoptan más rápidamente los nuevos formatos multimedia. Los malos actores se han aprovechado de esta plataforma y suelen recurrir a influencers, que aportan un halo de autenticidad, para promocionar sus productos entre un amplio sector de consumidores.

Los malos actores van un paso por delante a la hora de reaccionar ante las tendencias del mercado

Los actores maliciosos también suelen ir un paso por delante de las empresas legítimas a la hora de reaccionar ante las tendencias del mercado. Un ejemplo de ello son los vídeos de presentación de productos: los actores malintencionados a veces recurren a la ayuda de personas influyentes en plataformas como TikTok, Instagram y YouTube para presentar sus productos falsificados, destacando sus principales características y la calidad de fabricación.

Cuando reaccionan a tendencias de mercado más amplias, no se adhieren a normas, reglamentos o marcos legales, lo que significa que pueden crear y comercializar nuevas líneas de productos mucho más rápido que las empresas legítimas.

Parte 2: Los modelos utilizados para captar clientes y cómo revolucionarlos

Analizaremos tres tipos diferentes de redes para explicar cómo están estructuradas y cómo puedes abordarlas:

- Red simple: vendedor de mercado conectado por WeChat

- Red tradicional de falsificación dedicada a la venta de relojes de lujo

- Red multicanal de venta de líquidos aromatizados para vapear

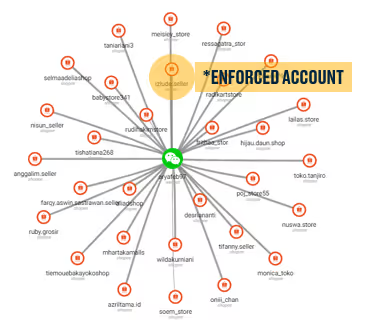

1. Red simple - Shopee escaparates vendedor conectado por WeChat

En este ejemplo, los analistas de Corsearch descubrieron una red que vendía productos falsificados que suponen un riesgo para la salud de los consumidores.

Principales características de la red:

- Se descubre que un vendedor de un mercado ofrecía artículos infractores que suponían un riesgo para la salud de los consumidores

- WeChat ID conectó la cuenta a otros 32 escaparates de la misma plataforma

- La auditoría de estos escaparates conectados podría revelar otros problemas para la marca

La red está formada por varias tiendas de Shopee, todas ellas conectadas a través de una única cuenta de WeChat; sin el uso de la tecnología de análisis de redes, estas tiendas se habrían detectado una por una sin que se hubiera establecido nunca el vínculo, lo que habría impedido una actuación coordinada capaz de causar el máximo impacto.

A través de este enlace, los analistas de Corsearch pueden buscar y «auditar» cada tienda en línea vinculada, así como examinarlas en busca de infracciones similares o referencias a las marcas en cuestión. Si se detectan otras infracciones, estas pueden recopilarse para su tramitación como una única notificación a través del formulario web de Shopee. Una ventaja adicional de la actuación coordinada contra vendedores individuales es que aumenta la probabilidad de que la plataforma desactive de forma proactiva toda la tienda en línea.

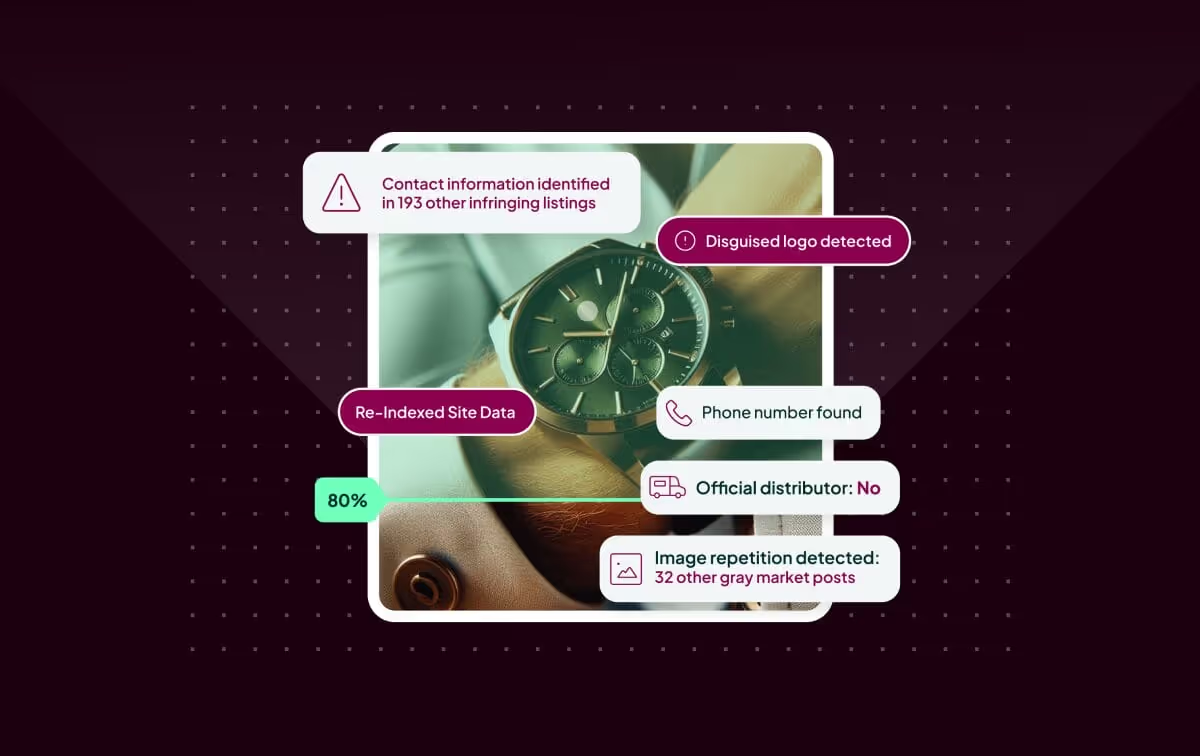

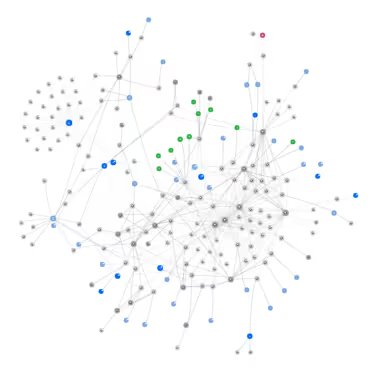

2. Red a gran escala de venta de falsificaciones de relojes de lujo

En este ejemplo, Corsearch descubrió una red típica de falsificación que ofrecía relojes de lujo principalmente a través de sitios web. Se trataba de una red de carácter multinacional, con una cadena de suministro global centrada en China.

Principales características de la red:

- Red a gran escala que contiene 216 sitios web conectados por 8 direcciones de correo electrónico comunes (3 con sede en China y 5 internacionales).

- Estas redes utilizan principalmente métodos de búsqueda tradicionales para atraer tráfico

- Se dirigió a varias marcas pertenecientes a diferentes empresas, lo que indica una amplia red (otras marcas seleccionadas: Rolex, Breitling, Timberland, UGG).

Una acción coordinada contra todas las entidades de la red es una forma eficaz de interrumpir su funcionamiento. Dado que la mayoría de los clientes de la red llegan a través de la búsqueda orgánica, la herramienta de Google para eliminar direcciones URL de los resultados de búsqueda también podría utilizarse para privar a la red de su fuente de tráfico. Del mismo modo, dada la gran envergadura de la red, una acción fuera de línea en colaboración con socios legales también sería una estrategia eficaz para hacer frente a los responsables.

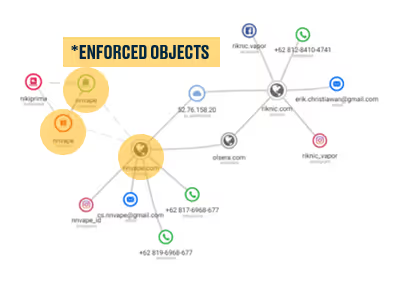

3. Red multicanal dedicada a la venta de productos de vapeo

En este ejemplo, los productos líquidos para vapear se vendían a través de sitios web y mercados con páginas promocionales en las redes sociales.

Principales características de la red:

- Red compleja con múltiples escaparates y sitios web

- Dominios gestionados por una empresa que ofrece servicios de configuración y sincronización de sitios web y tiendas online

Las conexiones establecidas mediante la tecnología de análisis de redes permiten aplicar medidas sobre todos los anuncios en mercados online, publicaciones en redes sociales y direcciones URL de dominios de forma simultánea, lo que impide que los infractores puedan modificar los anuncios de productos. A continuación, los dominios conectados por la empresa encargada de la configuración del sitio web pueden remitirse al equipo de Servicios de Investigación para recabar más información.

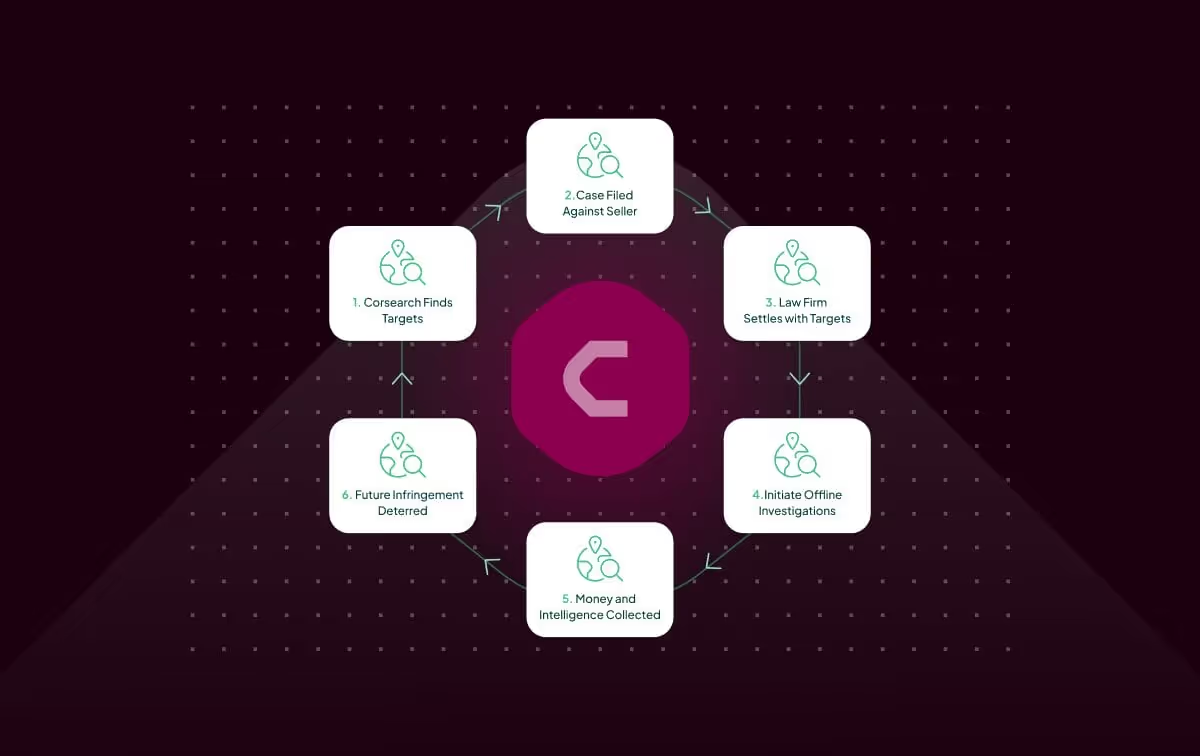

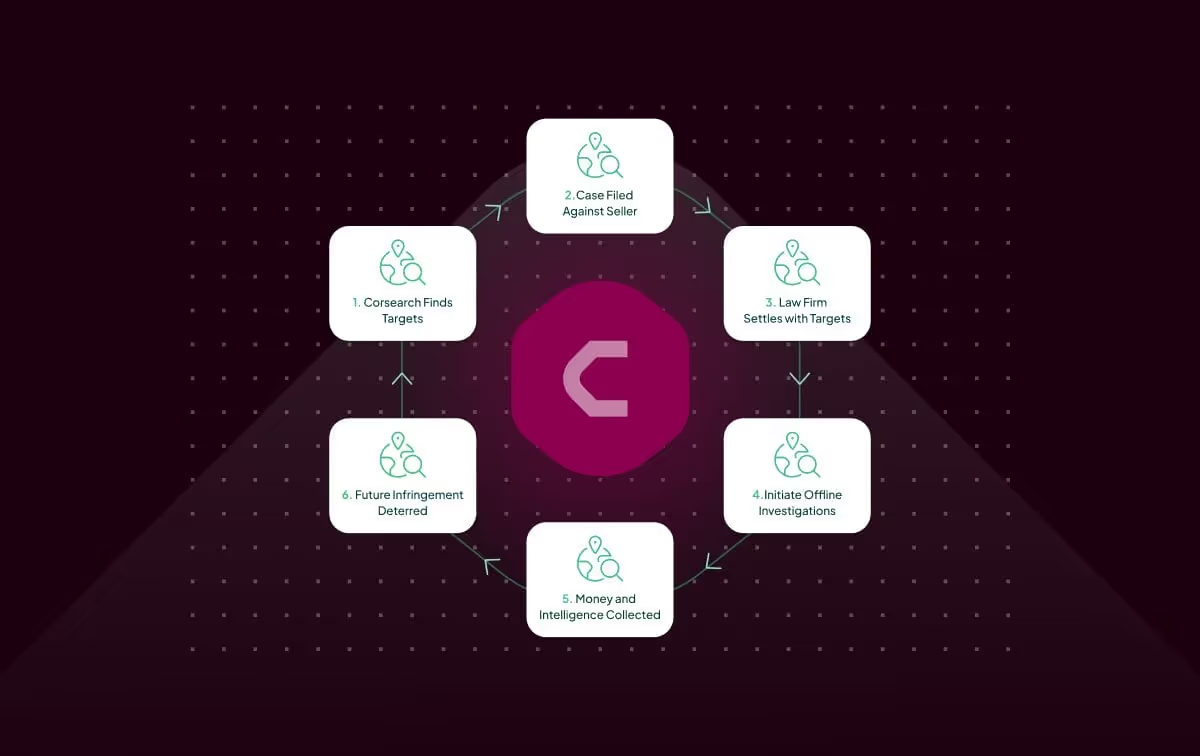

Estudio de caso Corsearch: Una acción offline desarticula una red de falsificación de joyas en China

Una vía fundamental para desmantelar las redes de actores malintencionados es la acción coordinada fuera de línea en colaboración con las autoridades locales y las fuerzas del orden.

En 2018, los analistas de Corsearch descubrieron una red de falsificación que vendía joyas de gran valor (con un precio medio de 8 000 dólares) en populares plataformas de comercio electrónico. Se realizaron compras de prueba para recabar información identificativa de los autores, y el caso se construyó a partir de los datos recopilados en Taobao, Weibo y WeChat. Las acciones posteriores fuera de línea dieron lugar a más de 50 detenciones y a la incautación de productos en siete direcciones.

La acción multilateral es fundamental para que las medidas presenciales sean más eficaces. En China, la estrecha relación entre el CBBC (Consejo Empresarial China-Gran Bretaña) y plataformas como Alibaba facilita ahora la realización de investigaciones presenciales.

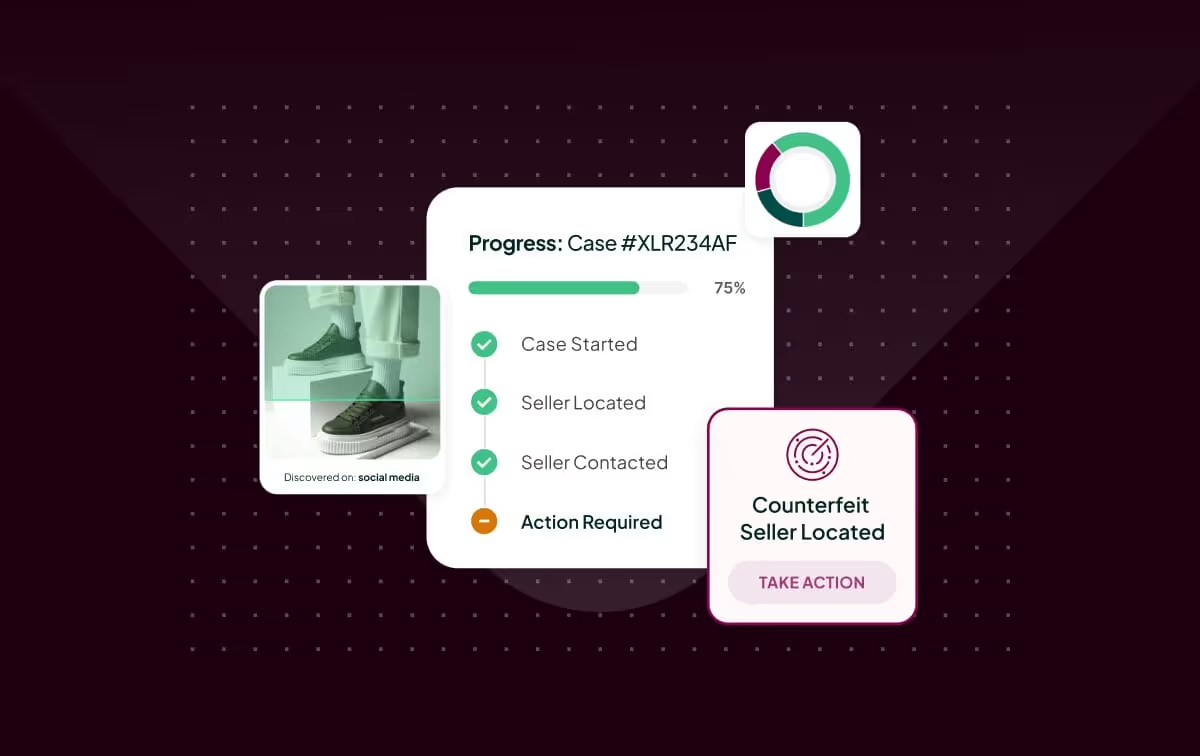

Parte 3: Cómo la tecnología de análisis de redes puede ayudarte a hacer frente a estas amenazas de manera eficaz

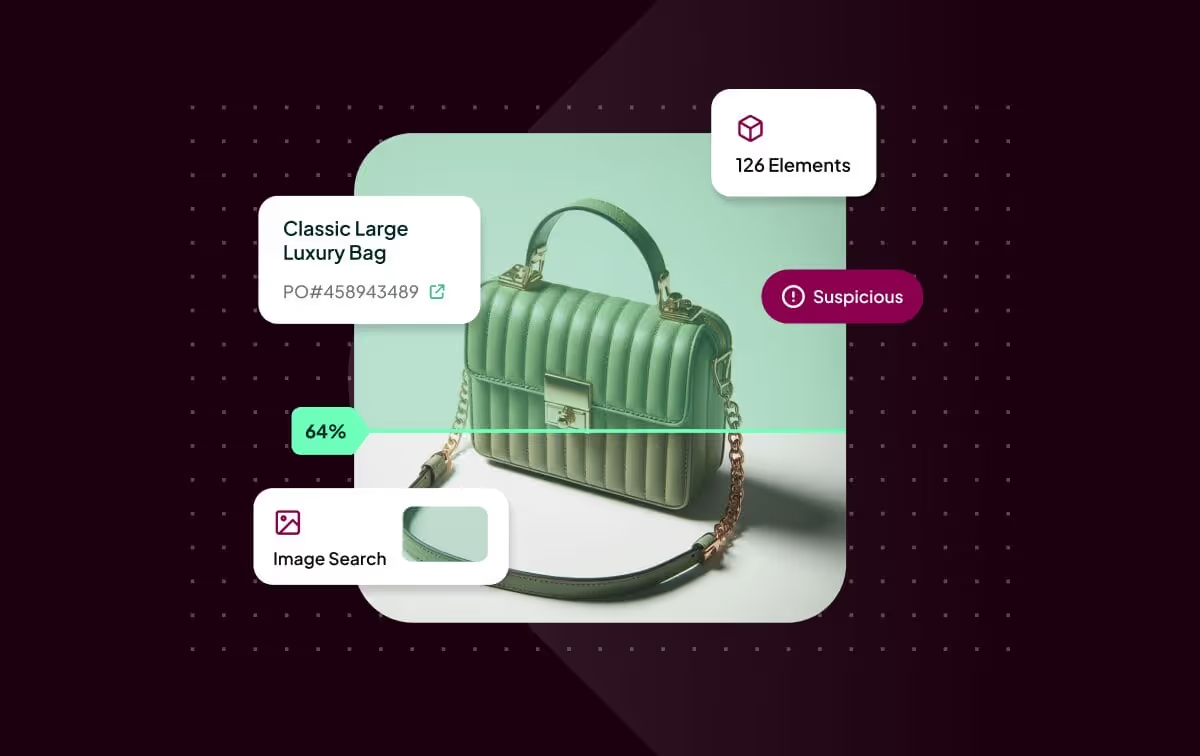

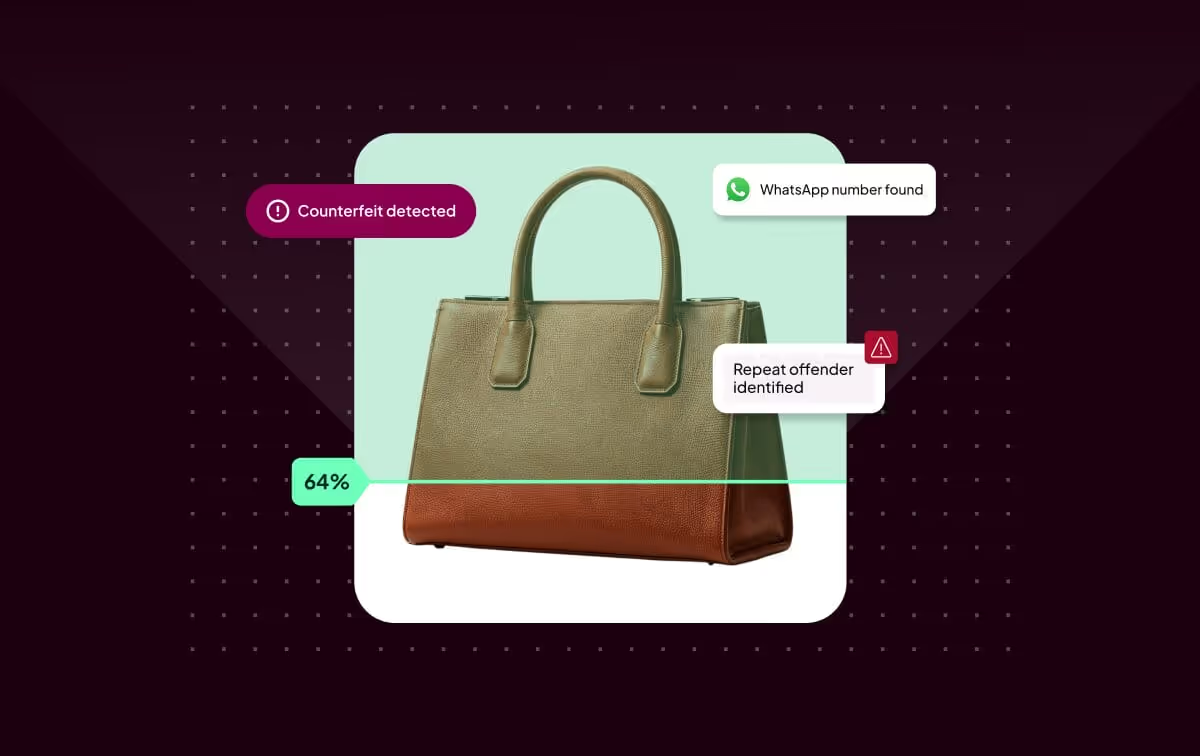

El análisis de redes es un módulo fundamental de la plataforma de protección de marcas de Corsearch que permite adoptar un enfoque estratégico para hacer frente a las redes. Al conectar a las entidades infractoras a través de canales como sitios web, mercados online y redes sociales —y cotejarlas con identificadores tanto online como offline—, el análisis de redes te ofrece una visibilidad completa de los riesgos a los que se enfrentan tus marcas, los prioriza según su nivel de amenaza y te proporciona la información necesaria para actuar a gran escala.

La tecnología de análisis de redes de Corsearch consta de cuatro componentes clave que le permiten hacer frente a las amenazas más dañinas para su empresa:

1. Datos de buena calidad = Redes significativas

- Procesos de limpieza y validación de datos antes de construir las redes

- Algoritmos para que las redes tengan más sentido, por ejemplo, eliminar los nodos con demasiados enlaces.

- Extracción de todos los datos útiles, tanto estructurados como no estructurados.

- Enlaces inferidos basados en similitudes: ayuda a descubrir nodos potencialmente conectados.

2. Amenazas contextualizadas en el «universo» de las redes

- Puntuación de amenazas para priorizar y evaluar cada red

- Tener en cuenta la popularidad, las medidas adoptadas y el riesgo de los componentes de la red.

3. Herramientas de búsqueda, manipulación y edición

- Búsqueda y filtrado de conglomerados en una amplia variedad de puntos de datos

- Comparar redes para comprender el panorama general

- Añade y elimina nodos y enlaces para construir tu imagen de inteligencia online y offline.

4. Una aplicación impactante desde el punto de vista de la red

- Identifique los factores clave para desmantelar total o parcialmente la red, según indique su estrategia.

- Ataca toda la red y mira cómo responde

Cuándo utilizar el análisis de redes en su flujo de trabajo

La herramienta puede utilizarse tanto como recurso principal para la actuación en línea como recurso complementario para medidas coercitivas adicionales. Los propietarios de marcas pueden filtrar las redes de alto riesgo y aquellas que incluyen objetos etiquetados. Esto incluye la verificación de las conexiones establecidas con entidades oficiales.

Los propietarios de marcas pueden así detectar, etiquetar y tomar medidas contra las infracciones fuera de la herramienta y, a continuación, filtrar esos resultados por etiquetas y medidas en el Análisis de red. Esto puede dar pie a una posible serie de conexiones y vendedores hasta ahora desconocidos a los que dirigirse.

Esto resulta útil cuando un equipo necesita centrarse en varios problemas en línea al mismo tiempo. También resulta útil cuando los problemas son más bien «tendencias» que afectan a varios vendedores y, por lo tanto, no se deben a un único infractor.

En el caso de problemas nuevos o de situaciones en las que se sabe que los vendedores cambian de comportamiento rápidamente, el procedimiento más recomendable sería actuar de inmediato contra todos los artículos infractores de una red.

Solicitar una demostración

El análisis de redes te permite conocer las diferentes redes que están secuestrando tu marca y explotando a los consumidores. Al trazar un panorama completo de estas redes y establecer prioridades en función del nivel de amenaza, podemos impulsar las medidas de control y las investigaciones de una manera más estratégica y eficaz.

Si desea obtener más información sobre nuestra tecnología de análisis de redes y cómo puede potenciar a su equipo, solicite una demostración a continuación.

Descubre cómo PharmaCheck™ agiliza la validación de nombres

Desde la detección en las primeras fases hasta los controles posteriores a la autorización, te ayudamos a avanzar con mayor rapidez y confianza, evitando errores y permitiéndote seguir adelante más rápido.

.svg)

.png)

.svg)

.avif)

.avif)