Les contrefacteurs et les contrefacteurs continuent d'exploiter les nouvelles technologies et les changements de comportement des consommateurs. Ils réagissent rapidement aux efforts d'application de la loi, utilisent des plateformes émergentes et exploitent des réseaux mondiaux agiles.

Les entreprises doivent garder une longueur d'avance sur le comportement des contrefacteurs afin d'arrêter les activités criminelles dans leur élan. En prévoyant le comportement des contrevenants, il est possible d'endiguer les menaces émergentes avant de mettre en péril les consommateurs, les marques et les revenus.

Nous détaillons un grand nombre des dernières tactiques employées par les contrefacteurs, nous expliquons comment vous pouvez vous adapter pour les arrêter à grande échelle et nous discutons des raisons pour lesquelles il est essentiel de se concentrer sur une zone géographique. Enfin, nous indiquons comment la technologie et l'expertise en matière de protection des marques sont essentielles pour déjouer les contrefacteurs en ligne.

Partie 1 : Les dernières méthodes adoptées par les contrevenants pour tenter d'éviter d'être détectés

Les entreprises s'étant habituées à l'environnement numérique et ayant adopté les plateformes de commerce électronique, elles sont devenues efficaces dans la lutte contre les contrevenants qui ne cachent pas leur empreinte numérique.

Toutefois, les contrevenants les plus rusés sont capables de trouver des moyens d'éviter d'être détectés.

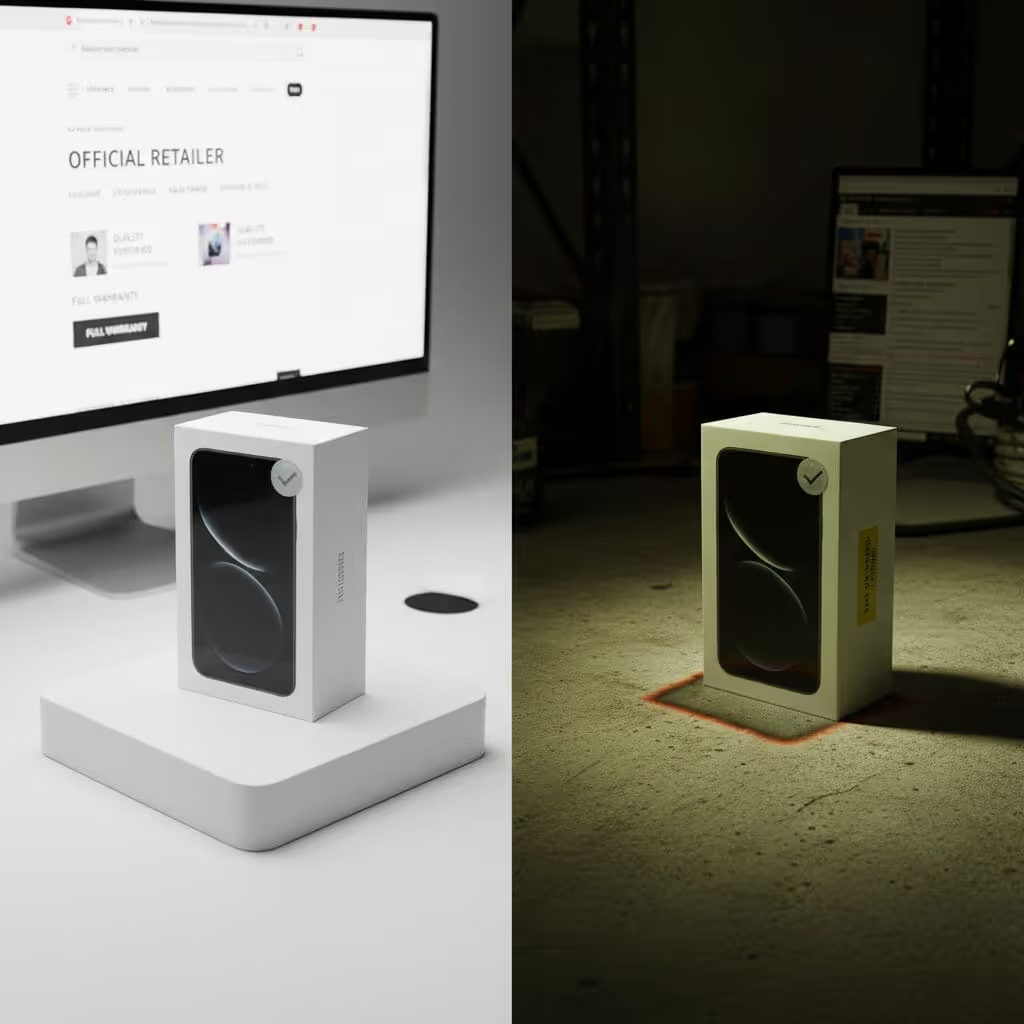

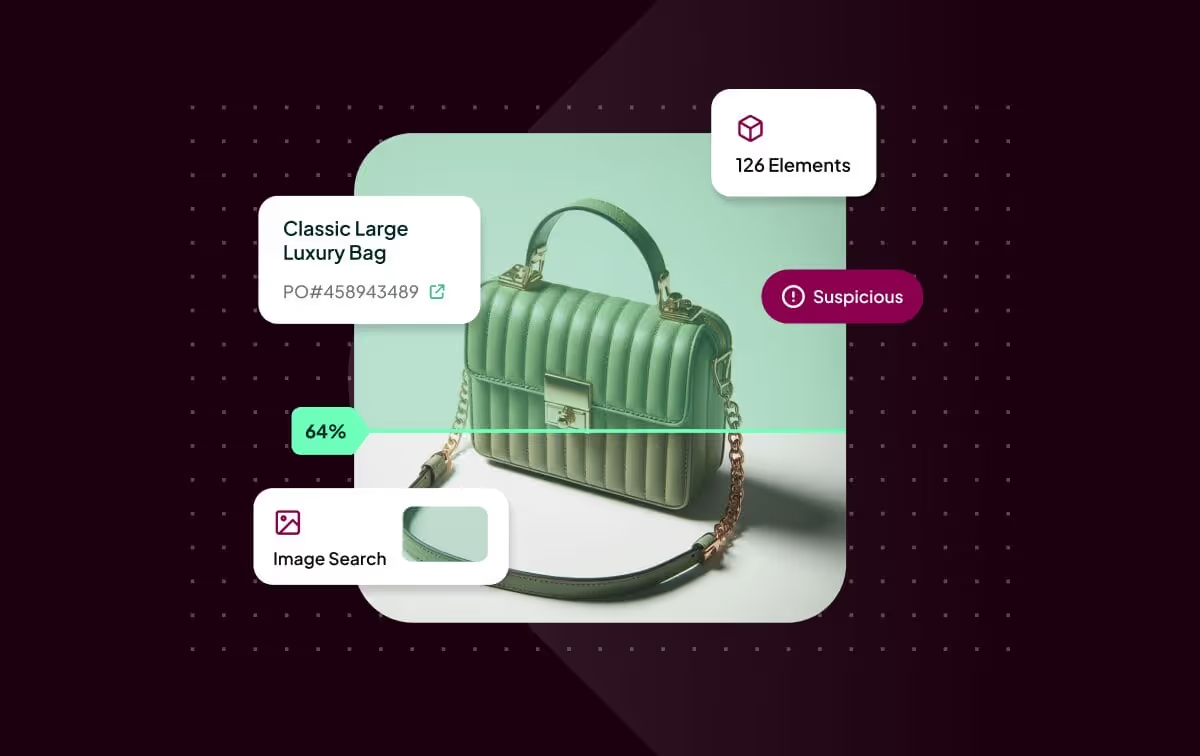

Utilisation de l'imagerie de la marque

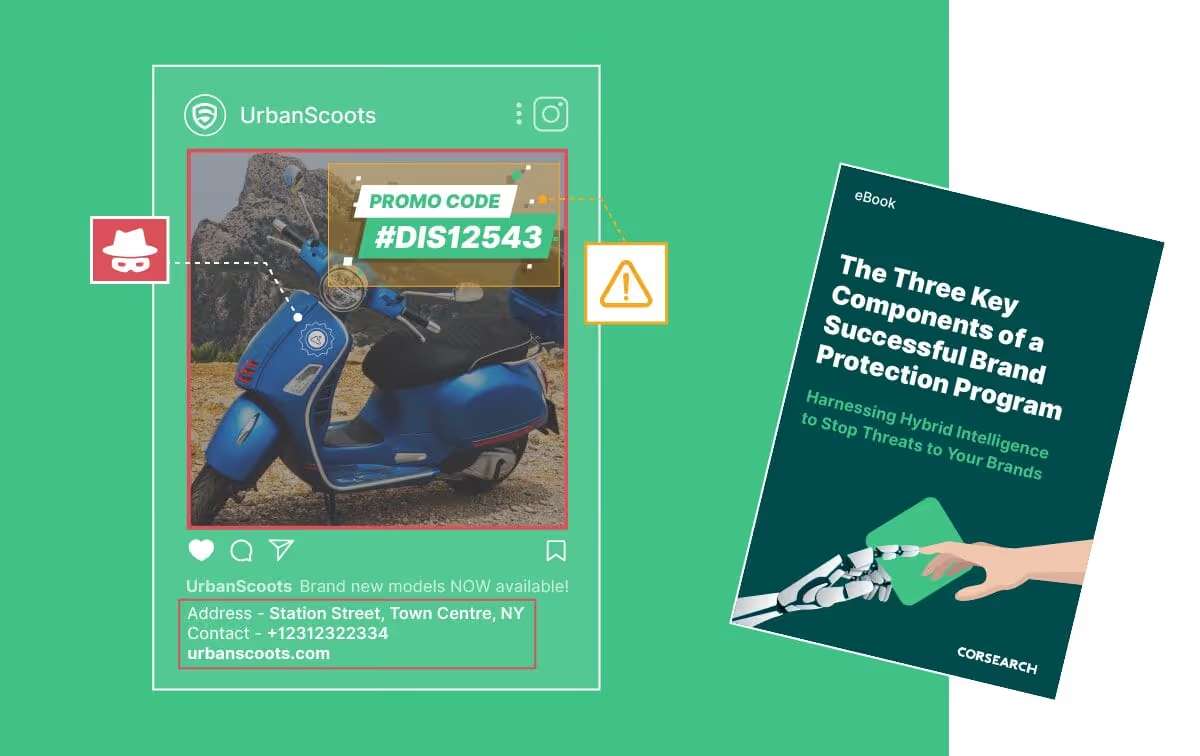

Les contrevenants utilisent désormais des images provenant de supports promotionnels officiels, tels que les sites web des propriétaires de marques, les publicités sur YouTube et les pages professionnelles de Facebook, sans mentionner explicitement le nom de la marque dans le texte de l'annonce ou du message social. Ils évitent ainsi la détection des mots clés utilisée par de nombreuses entreprises et vendeurs de produits de protection de la marque.

Cela signifie que de nombreuses entreprises sont obligées de parcourir manuellement des plateformes telles que les places de marché et les médias sociaux pour découvrir ces infractions, ce qui affecte les niveaux de productivité et réduit l'impact global des mesures correctives prises.

Des mots-clés soigneusement sélectionnés

Les contrevenants utilisent également des titres génériques dans les listes afin que le nom de la marque ne puisse pas être détecté facilement en utilisant des recherches par mots clés et qu'il n'apparaisse pas dans l'URL. Ils essaieront de tenir les propriétaires de marques en haleine et d'éviter d'être détectés en apportant régulièrement des modifications importantes aux descriptions des listes et en remplaçant les mots clés.

Les contrefacteurs exploitent les faiblesses du marché

Les produits contrefaits ou en infraction sont souvent listés le week-end, lorsque les entreprises n'allouent généralement que peu de ressources à la détection et à l'application de la loi pour les arrêter. Les équipes de contrôle des plateformes ne travaillent souvent pas le week-end ou sont considérablement réduites, ce qui signifie que les notifications envoyées ne seront pas traitées dans les meilleurs délais.

Sur les grandes plateformes de commerce électronique, les contrefacteurs cherchent à détourner le trafic en s'appropriant des annonces légitimes. Sur Amazon, par exemple, ils proposent leurs produits sous des numéros ASIN légitimes à des prix nettement inférieurs au prix de détail. Les algorithmes d'Amazon favorisent alors ces produits en les plaçant dans la très convoitée « buy-box » en haut de la page, où ils sont parfaitement visibles par les consommateurs.

Jusqu'à 82 % des ventes sur Amazon se font via la « Buy Box »[1] : si celle-ci est détournée, cela peut entraîner une perte de chiffre d'affaires considérable.

Autres tactiques utilisées

Les contrefacteurs créent également de nouveaux noms de marque pour des produits similaires et prétendent souvent détenir des certificats de marque pour tenter de consolider leur présence et leur légitimité.

Les URL piratées qui redirigent les consommateurs vers des vitrines contrefaites sont également courantes. Une étude récente de Corsearch révèle qu'un réseau de contrefacteurs déployant cette tactique a accumulé plus de 180 000 URL piratés pour rediriger les consommateurs vers sa vitrine.

Partie 2 : Comment les contrefacteurs opèrent en réseau et comment les arrêter à grande échelle

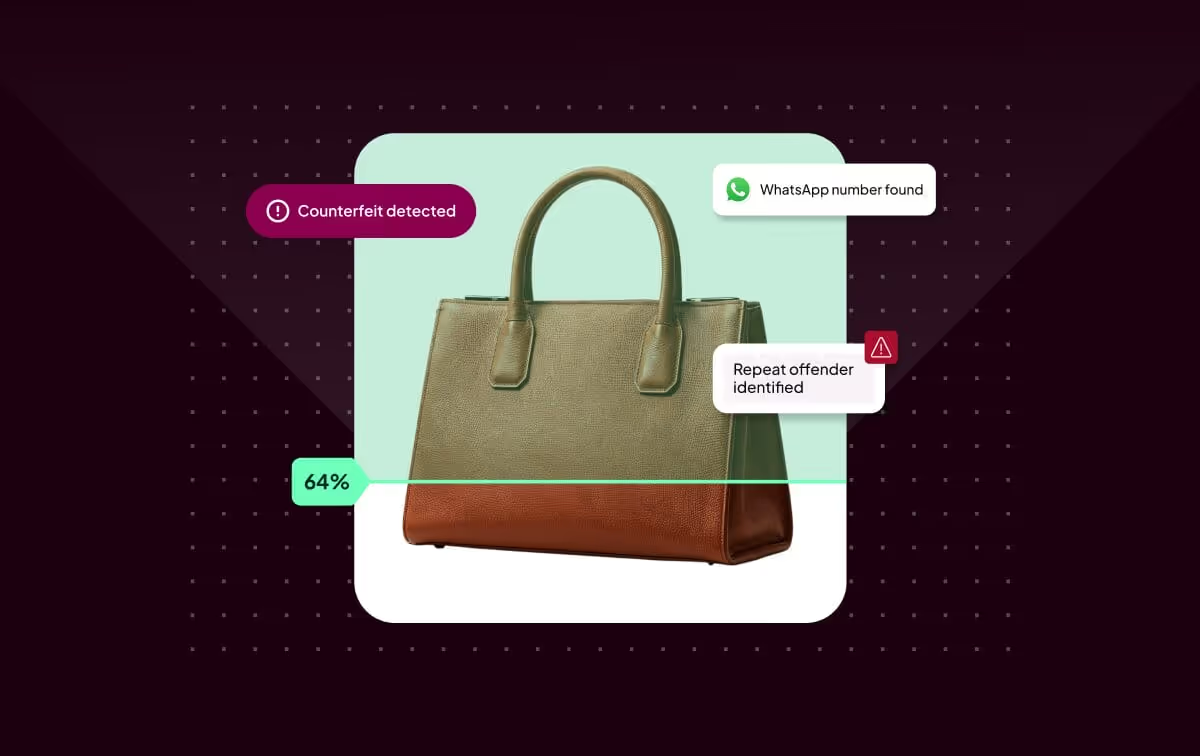

Souvent, les plus grandes menaces sont des réseaux de contrefacteurs bien organisés qui infiltrent les points de contact avec les consommateurs sur d'innombrables territoires et canaux en ligne, détournant les marques et détournant des revenus importants.

Les réseaux de contrefacteurs agiles évoluent très rapidement pour contrecarrer les efforts d'application de la loi et sont capables de se soustraire aux retraits ad hoc. Les mauvais acteurs réagissent rapidement aux canaux qui sont fermés - les efforts de promotion sont réorientés avec un ensemble différent de comptes de médias sociaux et de profils de vendeurs, et l'activité d'infraction se poursuit. Ces messages sociaux et ces inscriptions sont souvent regroupés sous le "nom de marque" de l'opérateur. Ce nom de marque est également lié à leurs propres sites de commerce électronique qui font la promotion des produits en infraction.

Pour se faire une idée précise et complète d'un réseau mondial, les entreprises doivent surveiller et relier entre elles les activités numériques des contrefacteurs. Les réseaux de contrefacteurs laissent derrière eux une importante empreinte numérique qui peut être détectée et démantelée à l'aide d'une solution technologique sophistiquée.

La technologie doit être capable de détecter des activités et des relations similaires afin de mettre en évidence l'ampleur du réseau et de prévoir les comportements futurs. Pour garder une longueur d'avance sur les contrevenants, il est essentiel de pouvoir anticiper leurs prochaines actions et de neutraliser les menaces émergentes.

Enfin, les entreprises doivent être en mesure de hiérarchiser ces réseaux et autres infractions. Toutes les menaces ne sont pas identiques et les actions doivent être ciblées là où elles peuvent avoir le plus grand impact et le meilleur retour sur investissement.

Partie 3 : Pourquoi les marques doivent-elles élargir leur champ d'action à d'autres zones géographiques ?

Bien que la contrefaçon soit un problème mondial pour les entreprises, les propriétaires de marques constatent souvent des différences locales qui sont souvent liées aux comportements d'achat des consommateurs et aux types de plateformes qui prévalent.

Les vendeurs ont accès à de nombreuses plates-formes dans différents territoires. Les entreprises peuvent donner la priorité aux plateformes de "niveau 1" et aux poids lourds internationaux tels qu'Amazon, eBay et Alibaba. Toutefois, il ne faut pas négliger le volume et la gravité des infractions commises sur des plateformes territoriales telles que Shopee et Lazada, qui peuvent s'étendre à d'autres régions.

Les importations parallèles et les produits du marché gris peuvent souvent passer inaperçus sur ces plateformes, en particulier lorsqu'elles permettent aux consommateurs internationaux d'acheter les produits.

Au-delà des exigences réglementaires et de l'application de la loi, la surveillance mondiale des infractions permet également aux entreprises d'identifier les domaines dans lesquels leurs marques et leurs produits suscitent un appétit inexploité. Elles peuvent utiliser ces données pour faciliter leur entrée sur le marché et qualifier les opportunités de licence.

Partie 4 : La technologie et l'expertise en matière de protection de la marque sont essentielles

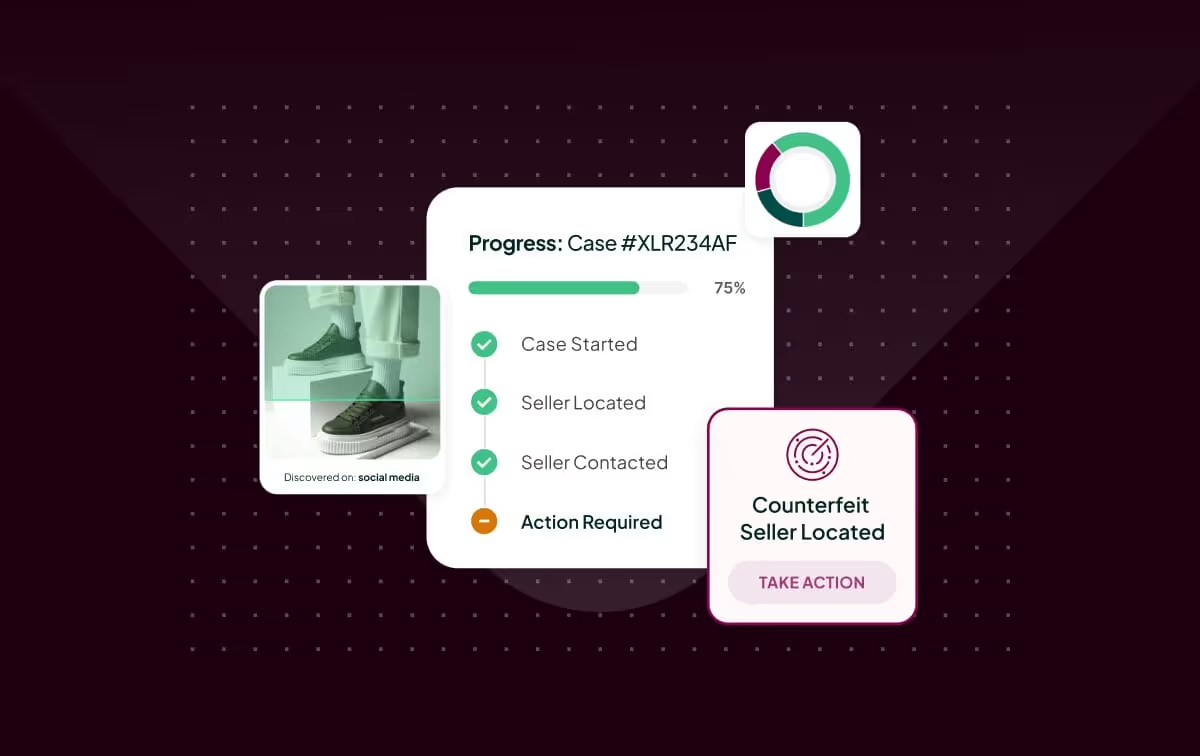

Comme nous l'avons évoqué tout au long de cet article, la technologie sophistiquée de protection des marques et l'expertise en la matière sont essentielles pour réussir à éliminer les infractions à grande échelle.

Les contrefacteurs ont adapté leurs méthodes pour tenter d'échapper à la détection ; nous avons intégré des fonctionnalités avancées à la technologie de protection des marques de Corsearch afin de garantir que nous puissions détecter, hiérarchiser et lutter contre ces menaces sur toutes les plateformes et à grande échelle.

Reconnaissance optique des caractères

Nous complétons notre technologie avancée de recherche par mots-clés par la reconnaissance optique de caractères afin de découvrir toutes les infractions et de les classer par ordre de priorité en fonction de la menace qu'elles représentent.

Notre technologie de reconnaissance optique de caractères (OCR) permet à la solution de protection de marque de Corsearch de détecter et d'extraire le texte intégré dans des images afin d'éviter la détection par mots-clés.

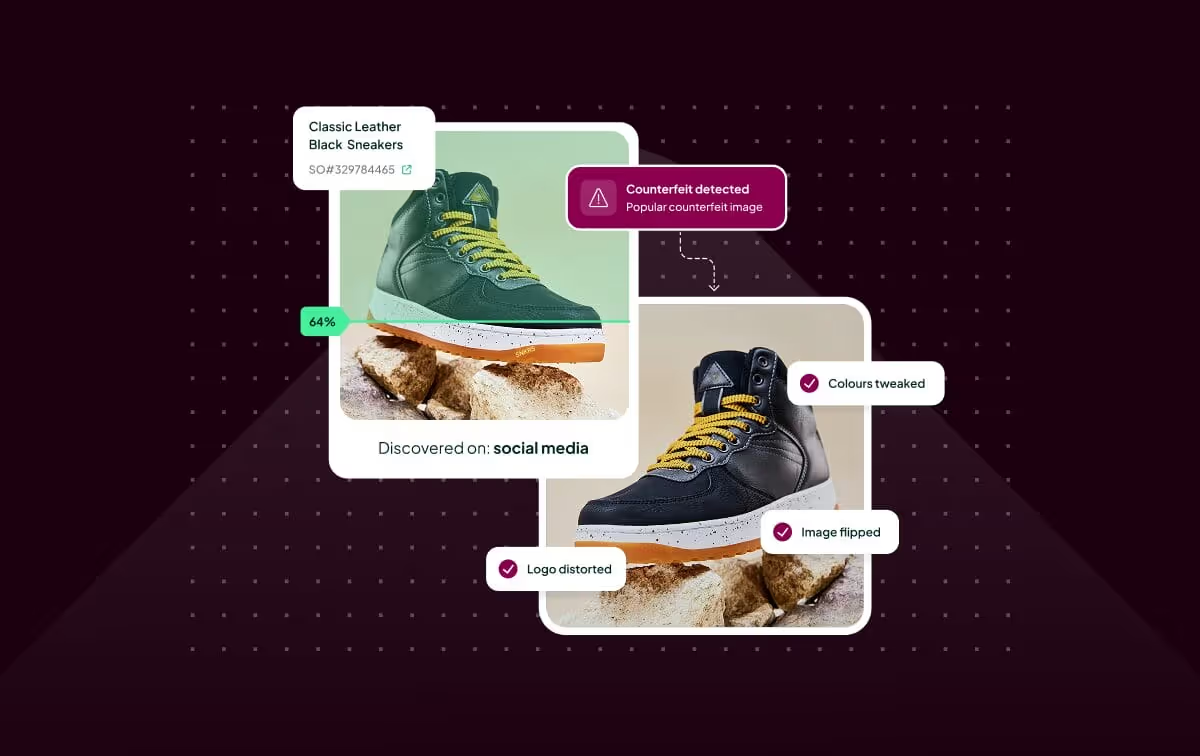

Correspondance des similitudes

Les contrefacteurs créent des produits « sosies » qui ne font pas usage abusif des marques ou des images protégées par le droit d'auteur, dans le but d'échapper à la détection. La technologie de protection des marques de Corsearch, grâce à sa fonctionnalité de comparaison, est capable d'identifier et de mettre en correspondance ces produits « sosies » en s'appuyant sur une vaste bibliothèque d'images de marques.

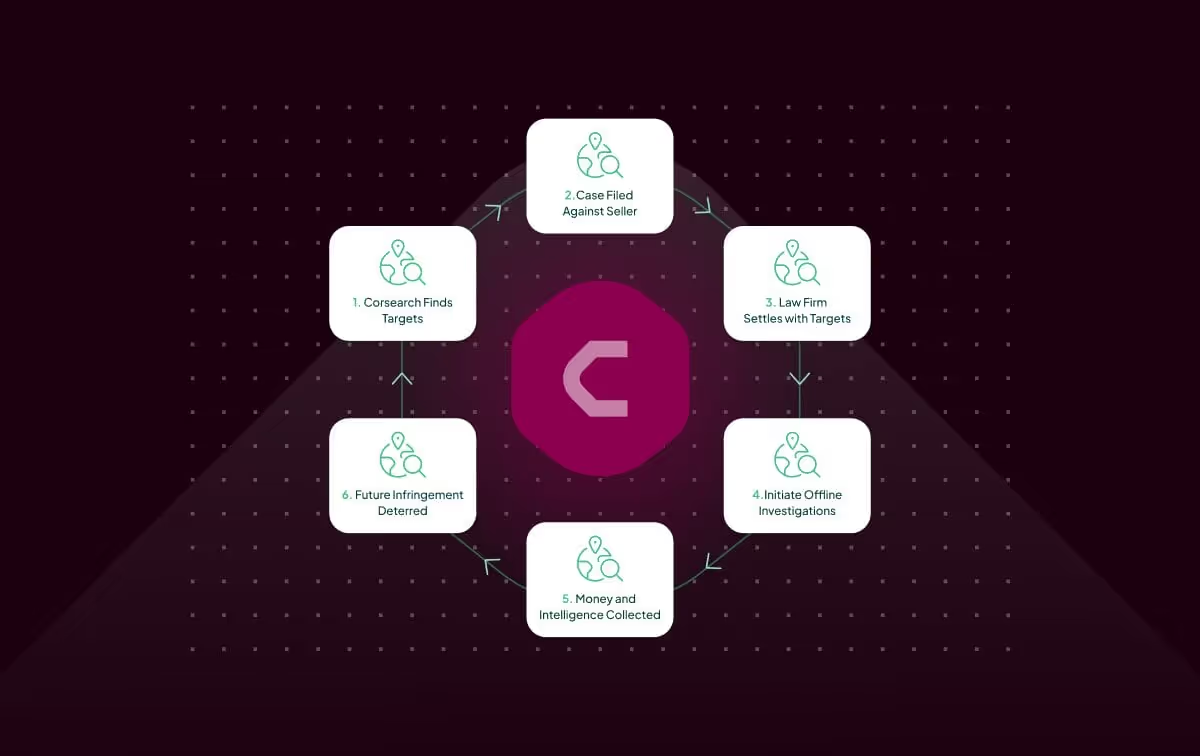

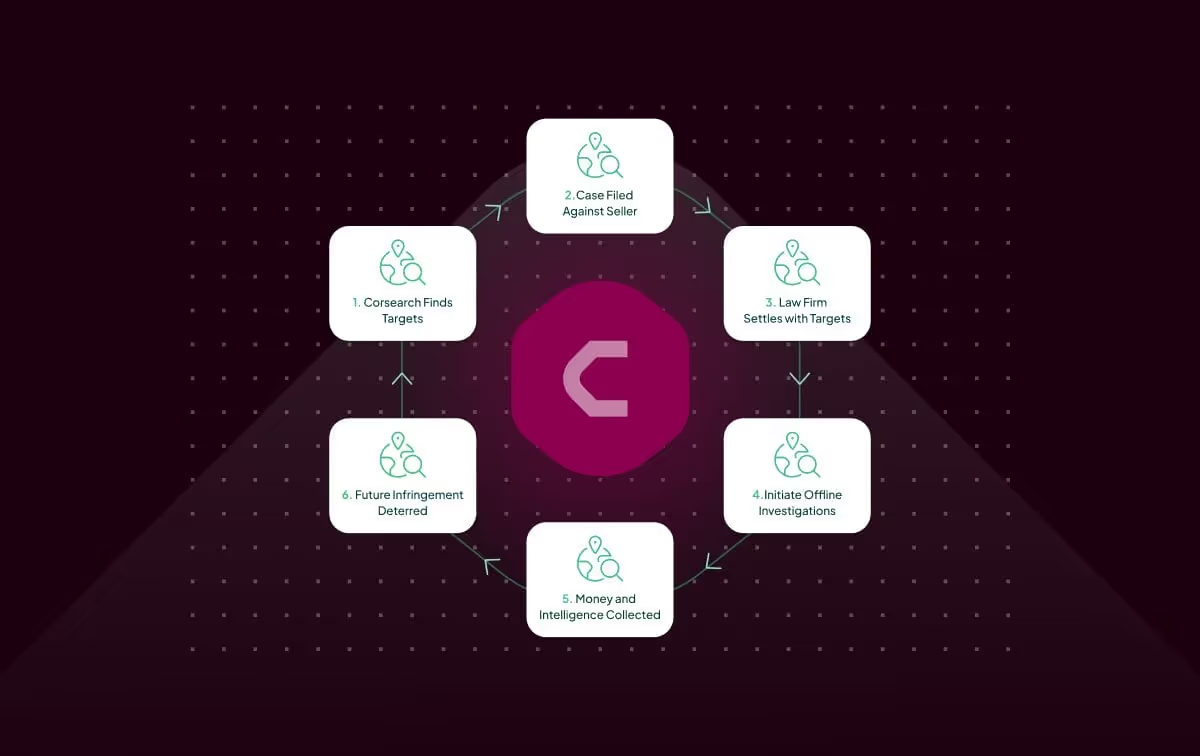

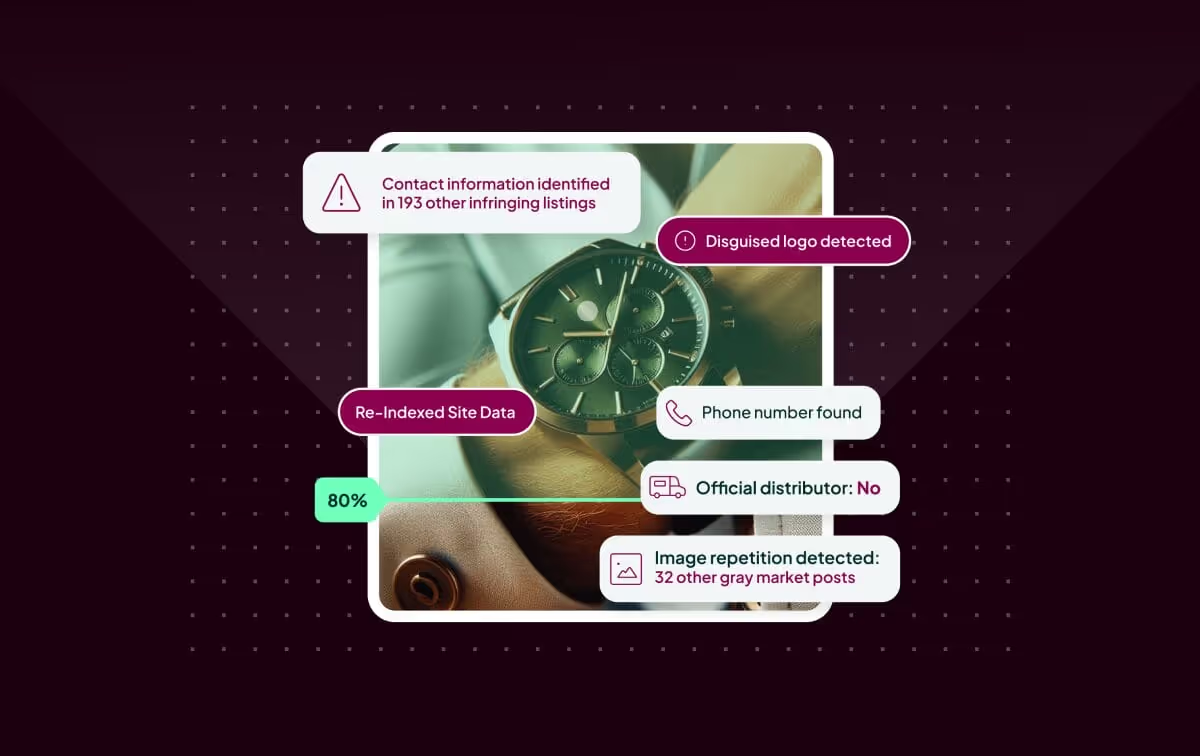

Analyse des réseaux

Afin d'identifier les cibles à haut risque, la technologie de protection des marques de Corsearch met en relation les réseaux d'acteurs malveillants et les classe par ordre de priorité en fonction de la menace qu'ils représentent pour une marque. Pour ce faire, elle analyse des sources de données mondiales, locales, existantes et émergentes, notamment les sites de commerce électronique, les profils sur les réseaux sociaux et les annonces sur les places de marché, et recoupe les informations d'identification clés telles que la localisation des articles, les locaux des vendeurs, les numéros de téléphone et les adresses e-mail.

Nous révélons l'ampleur du réseau et prévoyons les comportements futurs. En entraînant notre technologie à l'aide de l'apprentissage automatique pour détecter des activités similaires, nous gardons une longueur d'avance sur les contrevenants et empêchons l'émergence de nouvelles menaces.

L'analyse des réseaux permet aux propriétaires de marques d'identifier des réseaux entiers et de s'attaquer aux auteurs qui se trouvent au cœur des opérations, plutôt que de s'en prendre à des éléments périphériques.

Demandez une démonstration personnalisée

Demandez une démonstration personnalisée de la technologie de protection des marques de Corsearch pour découvrir comment nos capacités avancées de détection et d'analyse de réseau peuvent protéger votre marque et vos consommateurs en ligne.

Références

[1] https://www.bigcommerce.co.uk/blog/win-amazon-buy-box/#what-is-the-amazon-buy-box

Découvrez comment PharmaCheck™ accélère la validation des noms

Du dépistage précoce aux contrôles post-autorisation, nous vous aidons à avancer plus vite en toute confiance, tout en évitant les faux pas, et nous vous aidons à aller de l'avant — plus vite.

.svg)

.png)

.svg)

.avif)

.avif)