Die Geschäftsmodelle und Taktiken, mit denen die digitalen Kanäle von Unternehmen gekapert werden, werden immer raffinierter – daher ist es von entscheidender Bedeutung, dass Ihr Team über die notwendigen Werkzeuge und Kenntnisse verfügt, um immer einen Schritt voraus zu sein.

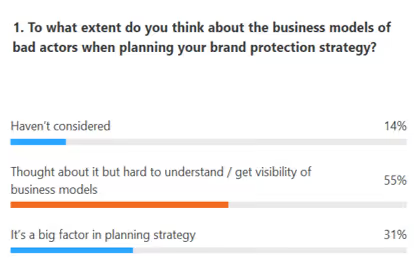

In einer Umfrage unter Markenschutzfachleuten gaben 69 % an, dass sie bei der Planung ihrer Strategie die Geschäftsmodelle böser Akteure entweder nicht berücksichtigt haben oder es schwierig finden, sie zu verstehen bzw. zu erkennen.

Indem sie sich ein Verständnis für die Vorgehensweisen von Betrügern aneignen und deren Online-Netzwerke aufdecken, können Marken das Vertrauen der Verbraucher bewahren und die Chancen des E-Commerce optimal nutzen.

Teil 1: Die Gefahren, die von böswilligen Akteuren im Internet für Ihr Unternehmen und dessen Kunden ausgehen

Die von Kriminellen eingesetzten Geschäftsmodelle ahmen meist die von seriösen Unternehmen nach. Auch bei der Markteinführung und der Werbung für Produkte verfolgen Kriminelle oft dieselben strategischen Überlegungen und nutzen dabei dieselben digitalen Kanäle und Instrumente.

Das sich wandelnde Online- und Geschäftsumfeld verändert die Art und Weise, wie sie sich anpassen – wie bei jedem Unternehmen. Dies gilt auch dann, wenn behördliche Maßnahmen ihr Verhalten beeinflussen.

Saisonale, trend- und durchsetzungsbedingte Veränderungen im Verhalten bösartiger Akteure

Das Verhalten bösartiger Akteure ändert sich ständig als Reaktion auf Ereignisse, die sich auf ihren Umsatz und ihre Geschäftsfähigkeit auswirken können.

„Die Veränderungen, die ich häufig beobachte, können auf ähnlichen Faktoren beruhen wie im seriösen Geschäftsleben: Jahreszeiten, Feiertage oder Trends im sozialen Umfeld. Auch Kriminelle passen sich als Reaktion auf Strafverfolgungsmaßnahmen an.“

Alex Shad, Teamleiter Markenschutz, Corsearch

Anlässlich saisonaler Ereignisse wie Ostern, Halloween und Weihnachten ahmen Kriminelle das Verhalten echter Marken in sozialen Medien, auf Marktplätzen und auf Websites nach. Durch Phishing, Betrug und Identitätsdiebstahl versuchen sie, ihre Social-Media-Beiträge und Websites authentisch erscheinen zu lassen, um Verbraucher zu täuschen. Zudem nutzen sie Weiterleitungen und andere Elemente, die seriös wirken, um Verbraucher in die Irre zu führen.

Auch böswillige Akteure reagieren auf das gesellschaftliche Klima. So haben sie beispielsweise während der Coronavirus-Pandemie mit der Produktion von Gesichtsmasken begonnen – wie dieses Netzwerkbeispiel zeigt.

Auch die Durchsetzung ist ein wichtiger Faktor, wobei das Verhalten von der Art des Problems abhängt:

- Betrug/Identitätsdiebstahl – Durchsetzungsmaßnahmen führen eher dazu, dass sich Kriminelle in den Untergrund zurückziehen. Sie werden Seiten, auf denen Durchsetzungsmaßnahmen ergriffen werden, zunächst leeren und dann sehr schnell und unbemerkt wieder auffüllen, um Betrugsversuche zu verbreiten. Sie können auch persönliche Profile einrichten, die sie später mit Inhalten füllen, wenn sie mit Durchsetzungsmaßnahmen auf derzeit aktiven Seiten rechnen.

- Klassische Markenrechtsverletzung – Nach einer Durchsetzungsmaßnahme ändern die Rechtsverletzer eher die Art und Weise, wie sie gegen das Markenrecht verstoßen, anstatt ihr Geschäftsmodell zu ändern. Der Verkäufer kann die rechtsverletzenden Elemente auf Bildern unkenntlich machen oder den Anschein erwecken, als würde er den Verkauf bestimmter Produkte einstellen.

Bösartige Akteure sind oft agile Betreiber, die neue Plattformen übernehmen

Böswillige Akteure können beim Eintritt in neue Märkte und beim Einsatz neuer Technologien dynamischer sein als legitime Unternehmen, da sie niedrigere Eintrittsbarrieren haben. Insbesondere Fälscher nutzen neu entstehende Plattformen und machen sich die Influencer-Kultur zu ihrem Vorteil zunutze.

TikTok, eine Plattform für nutzergenerierte Inhalte (UGC), die im letzten Jahr ein enormes Wachstum verzeichnen konnte, ist ein gutes Beispiel dafür – in den ersten vier Jahren seit ihrem Start wurde sie über 2 Milliarden Mal heruntergeladen, wobei allein im ersten Quartal 2020 über 315 Millionen Downloads zu verzeichnen waren. Die Hauptzielgruppe von TikTok sind jüngere Verbraucher, die neue Medienformate schneller annehmen. Kriminelle haben diese Plattform für sich entdeckt und nutzen oft Influencer, die eine Aura der Authentizität vermitteln, um ihre Waren bei großen Teilen der Verbraucher zu bewerben.

Böswillige Akteure sind bei der Reaktion auf Markttrends einen Schritt voraus

Auch bei der Reaktion auf Markttrends sind die Betrüger den seriösen Unternehmen oft einen Schritt voraus. Ein Beispiel hierfür sind Produkt-Unboxing-Videos - bösartige Akteure nutzen manchmal die Hilfe prominenter Influencer auf Plattformen wie TikTok, Instagram und YouTube, um ihre gefälschten Produkte zu entpacken und die wichtigsten Funktionen und die Verarbeitungsqualität hervorzuheben.

Wenn sie auf breitere Markttrends reagieren, halten sie sich nicht an Regeln, Vorschriften oder rechtliche Rahmenbedingungen, was bedeutet, dass sie neue Produktlinien viel schneller entwickeln und vermarkten können als seriöse Unternehmen.

Teil 2: Die Modelle zur Kundengewinnung und wie man sie durchbricht

Wir werden uns drei verschiedene Arten von Netzwerken ansehen, um zu veranschaulichen, wie sie aufgebaut sind und wie man sie angehen kann:

- Einfaches Netzwerk: Marktplatz-Verkäufer verbunden durch WeChat

- Ein traditionelles Fälschernetzwerk, das Luxusuhren verkauft

- Multichannel-Netz für den Verkauf von aromatisierten Vaping-Liquids

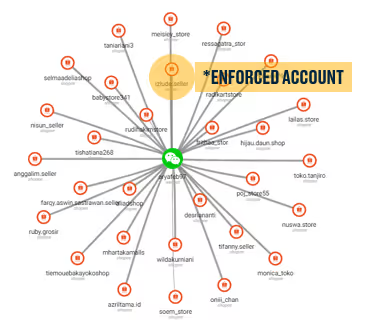

1. Einfaches Netzwerk - Shopee-Storefronts Verkäufer verbunden durch WeChat

In diesem Beispiel entdeckten die Analysten von Corsearch ein Netzwerk, das gefälschte Waren verkauft, die ein Gesundheitsrisiko für die Verbraucher darstellen.

Hauptmerkmale des Netzes:

- Marktplatzverkäufer bietet rechtsverletzende Artikel an, die ein Gesundheitsrisiko für Verbraucher darstellen

- WeChat ID verband das Konto mit 32 anderen Geschäften auf derselben Plattform

- Die Überprüfung dieser vernetzten Schaufenster könnte weitere Probleme für die Marke aufdecken

Das Netzwerk besteht aus mehreren Shopee-Shops, die alle über ein einziges WeChat-Konto miteinander verbunden sind – ohne den Einsatz von Netzwerk-Analysetechnologie wären diese Shops einzeln aufgedeckt worden, ohne dass jemals eine Verbindung hergestellt worden wäre, wodurch die Möglichkeit einer koordinierten Durchsetzung, die maximale Störungen verursacht hätte, zunichte gemacht worden wäre.

Über diesen Link können die Analysten von Corsearch jeden verlinkten Shop durchsuchen und „prüfen“ sowie auf ähnliche Rechtsverletzungen oder Verweise auf die betreffenden Marken untersuchen. Werden weitere Rechtsverletzungen festgestellt, können diese über das Shopee-Webformular in einer einzigen Meldung zur Durchsetzung zusammengefasst werden. Ein weiterer Vorteil einer koordinierten Durchsetzung gegenüber einzelnen Verkäufern ist die erhöhte Wahrscheinlichkeit, dass die Plattform den gesamten Shop proaktiv deaktiviert.

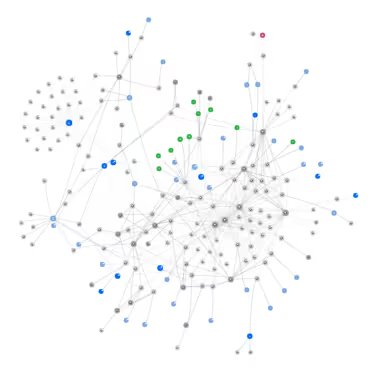

2. Großes Netzwerk für den Verkauf gefälschter Luxusuhren

In diesem Beispiel deckte Corsearch ein typisches Fälschernetzwerk auf, das vorwiegend über Websites Luxusuhren anbot. Das Netzwerk war multinationaler Natur und verfügte über eine globale Lieferkette, deren Zentrum in China lag.

Hauptmerkmale des Netzes:

- Großes Netzwerk mit 216 Websites, die über 8 gemeinsame E-Mail-Adressen verbunden sind (3 in China und 5 im Ausland)

- Diese Netzwerke nutzen in erster Linie traditionelle Suchmethoden, um Besucher anzuziehen

- Zielte auf mehrere Marken ab, die verschiedenen Unternehmen gehören, was auf ein breites Netzwerk hindeutet (andere Zielmarken: Rolex, Breitling, Timberland, UGG)

Ein koordiniertes Vorgehen gegen alle Akteure innerhalb des Netzwerks ist eine Möglichkeit, dessen Betrieb wirksam zu stören. Da die meisten Kunden des Netzwerks über die organische Suche auf die Seite gelangen, könnte auch das Tool von Google zur Entfernung von URLs zum Einsatz kommen, um dem Netzwerk seine Traffic-Quelle zu entziehen. Ebenso wäre angesichts der großen Reichweite des Netzwerks ein gemeinsames Vorgehen mit juristischen Partnern eine wirksame Strategie, um gegen die Verantwortlichen vorzugehen.

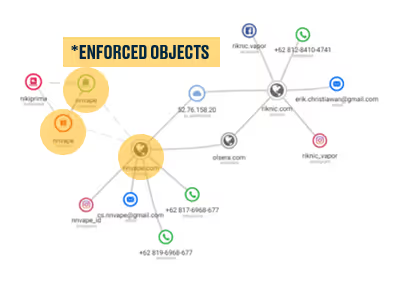

3. Multichannel-Netzwerk für den Verkauf von E-Zigaretten-Produkten

In diesem Beispiel wurden Vaping-Liquid-Produkte über Websites und Marktplätze mit Werbeseiten in den sozialen Medien verkauft.

Hauptmerkmale des Netzes:

- Komplexes Netz mit mehreren Schaufenstern und Websites

- Domains, die von einem Unternehmen registriert wurden, das die Einrichtung und Synchronisierung von Websites und Online-Shops unterstützt

Durch die Verknüpfung mittels Netzwerkanalyse-Technologie können alle Marktplatzangebote, Social-Media-Beiträge und Domain-URLs gleichzeitig gesichert werden, sodass böswillige Akteure keine Möglichkeit haben, Produktangebote zu ändern. Die von der Website-Erstellungsfirma verknüpften Domains können anschließend an das Team für Ermittlungsdienste weitergeleitet werden, um weitere Erkenntnisse zu gewinnen.

Corsearch Fallstudie: Offline-Aktion unterbricht Netzwerk für gefälschten Schmuck in China

Ein zentraler Weg zur Zerschlagung von Netzwerken bösartiger Akteure sind koordinierte Offline-Maßnahmen in Zusammenarbeit mit lokalen Behörden und Strafverfolgungsbehörden.

Im Jahr 2018 entdeckten die Analysten von Corsearch einen Fälscherring, der auf beliebten Online-Marktplätzen hochwertigen Schmuck (Durchschnittspreis 8.000 US-Dollar) verkaufte. Mithilfe von Testkäufen wurden identifizierende Informationen über die Täter gesammelt, wobei der Fall anhand von Daten aus Taobao, Weibo und WeChat weiter ausgebaut wurde. Die anschließenden Maßnahmen vor Ort führten zu über 50 Festnahmen und der Beschlagnahmung von Produkten an sieben Adressen.

Multilaterales Handeln ist der Schlüssel zu effektiveren Maßnahmen vor Ort. In China erleichtern die engen Beziehungen zwischen dem CBBC (China Britain Business Council) und Plattformen wie Alibaba nun die Durchführung von Untersuchungen vor Ort.

Teil 3: Wie Sie mit Hilfe von Netzwerkanalyse-Technologien diesen Bedrohungen wirksam begegnen können

Die Netzwerkanalyse ist ein Kernmodul der Markenschutzplattform von Corsearch, das einen strategischen Ansatz zur Bekämpfung von Netzwerken ermöglicht. Durch die Verknüpfung von rechtsverletzenden Akteuren über verschiedene Kanäle wie Websites, Marktplätze und soziale Medien hinweg – und deren Abgleich mit Online- und Offline-Identifikatoren – verschafft Ihnen die Netzwerkanalyse einen umfassenden Überblick über die Risiken für Ihre Marken, priorisiert diese nach Bedrohungsgrad und liefert Ihnen die Erkenntnisse, um in großem Maßstab darauf zu reagieren.

Die Netzwerkanalyse-Technologie von Corsearch besteht aus vier Schlüsselkomponenten, die es Ihnen ermöglichen, die schädlichsten Bedrohungen für Ihr Unternehmen zu bekämpfen:

1. Daten von guter Qualität = aussagekräftige Netze

- Verfahren zur Bereinigung und Validierung von Daten vor dem Aufbau von Netzen

- Algorithmen, um Netze aussagekräftiger zu machen, z. B. um Knoten mit zu vielen Verbindungen herauszunehmen

- Alle nützlichen Datenpunkte extrahiert, sowohl strukturierte als auch unstrukturierte

- Abgeleitete Verbindungen auf der Grundlage von Ähnlichkeiten - hilft bei der Aufdeckung potenziell verbundener Knotenpunkte

2. Kontextbezogene Bedrohungen im „Universum“ der Netzwerke

- Bedrohungsbewertung zur Priorisierung und Beurteilung jedes Netzwerks

- Berücksichtigung der Popularität, der ergriffenen Maßnahmen und des Risikos, das von den Bestandteilen des Netzes ausgeht

3. Werkzeuge zum Suchen, Manipulieren und Bearbeiten

- Suche und Filterung von Clustern anhand einer Vielzahl von Datenpunkten

- Netzwerke vergleichen, um das Gesamtbild zu verstehen

- Hinzufügen und Entfernen von Knoten und Links, um Ihr Online- und Offline-Informationsbild zu erstellen

4. Wirkungsvolle Durchsetzung aus der Sicht des Netzes

- Identifizieren Sie die wichtigsten Faktoren, die den Abbau des gesamten Netzes oder eines Teils davon ermöglichen, je nachdem, was Ihre Strategie vorsieht.

- Nehmen Sie das gesamte Netz in Angriff und sehen Sie, wie es reagiert

Wann Sie die Netzwerkanalyse in Ihrem Arbeitsablauf einsetzen sollten

Das Tool kann sowohl als Hauptinstrument für Online-Maßnahmen als auch als ergänzendes Instrument für weitere Durchsetzungsmaßnahmen eingesetzt werden. Markeninhaber können Netzwerke mit hohem Risiko sowie Netzwerke, die markierte Objekte enthalten, herausfiltern. Dazu gehört auch die Überprüfung von Verbindungen zu offiziellen Stellen.

Markeninhaber können dann außerhalb des Tools Verstöße prüfen, kennzeichnen und ahnden und anschließend in der Netzwerkanalyse nach diesen Kennzeichnungen und Ahndungsmaßnahmen filtern. Dies kann den Weg für eine Reihe bisher unbekannter Zusammenhänge ebnen und neue Verkäufer aufzeigen, auf die man sich konzentrieren sollte.

Dies ist von Vorteil, wenn sich ein Team gleichzeitig auf mehrere Online-Probleme konzentrieren muss. Es ist auch dann nützlich, wenn es sich bei den Problemen eher um „Trends“ handelt, die sich über eine Reihe von Anbietern erstrecken und daher nicht auf einen einzelnen Übeltäter beschränkt sind.

Bei neuen Problemen oder in Fällen, in denen Verkäufer bekanntermaßen ihr Verhalten schnell ändern, wäre es am besten, alle rechtsverletzenden Artikel in einem Netzwerk auf einmal zu entfernen.

Demo anfordern

Die Netzwerkanalyse verschafft Ihnen Einblick in die verschiedenen Netzwerke, die Ihre Marke missbrauchen und Verbraucher ausnutzen. Indem wir uns ein umfassendes Bild dieser Netzwerke verschaffen und sie nach Bedrohungsgrad priorisieren, können wir Durchsetzungsmaßnahmen und Ermittlungen strategischer und wirkungsvoller gestalten.

Wenn Sie mehr über unsere Netzwerkanalyse-Technologie erfahren möchten und darüber, wie sie Ihr Team unterstützen kann, fordern Sie unten eine Demo an.

Erfahren Sie, wie PharmaCheck™ die Namensqualifizierung beschleunigt

Von der Früherkennung bis hin zu Nachkontrollen unterstützen wir Sie dabei, schneller und sicherer voranzukommen – und dabei Fehler zu vermeiden, die Sie sonst machen könnten, und helfen Ihnen, schneller voranzukommen.

.svg)

.avif)

.svg)

.avif)

.avif)