Fälscher und Rechtsverletzer machen sich weiterhin neue Technologien und Veränderungen im Verbraucherverhalten zunutze. Sie reagieren schnell auf Durchsetzungsmaßnahmen, nutzen neue Plattformen und arbeiten mit flexiblen globalen Netzwerken.

Unternehmen müssen dem Verhalten von Rechtsverletzern immer einen Schritt voraus sein, um kriminelle Aktivitäten bereits im Keim zu ersticken. Durch die Vorhersage des Verhaltens von Rechtsverletzern können aufkommende Bedrohungen eingedämmt werden, bevor sie Verbraucher, Marken und Einnahmen gefährden.

Wir gehen detailliert auf viele der neuesten Taktiken von Rechtsverletzern ein, erläutern, wie Sie sich anpassen können, um sie in großem Umfang zu stoppen, und erörtern, warum ein geografischer Schwerpunkt entscheidend ist. Schließlich zeigen wir auf, wie Markenschutztechnologie und Fachwissen entscheidend sind, um Online-Rechtsverletzer zu überlisten.

Teil 1: Die neuesten Methoden, mit denen Rechtsverletzer versuchen, sich der Entdeckung zu entziehen

Da sich die Unternehmen an das digitale Umfeld gewöhnt haben und die Plattformen des elektronischen Geschäftsverkehrs nutzen, sind sie in der Lage, wirksam gegen Rechtsverletzer vorzugehen, die ihren digitalen Fußabdruck nicht verbergen.

Die gerissensten Rechtsverletzer sind jedoch geschickt darin, Wege zu finden, um nicht entdeckt zu werden.

Verwendung von Markensymbolen

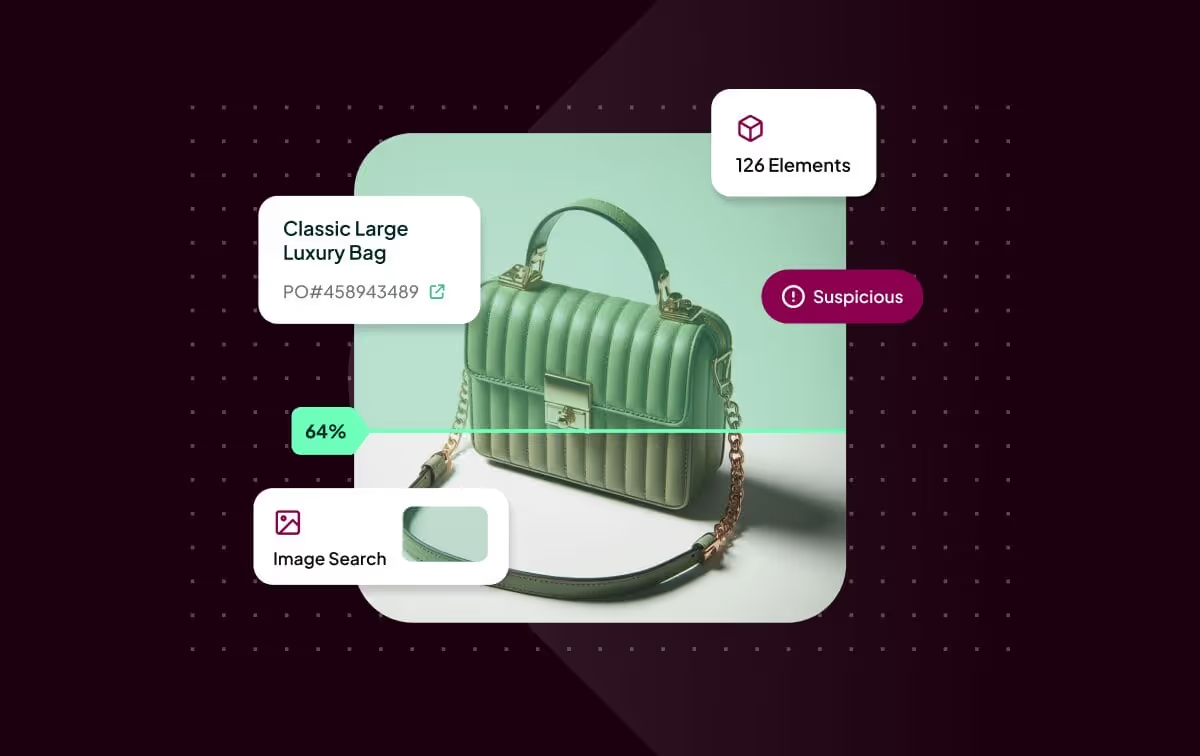

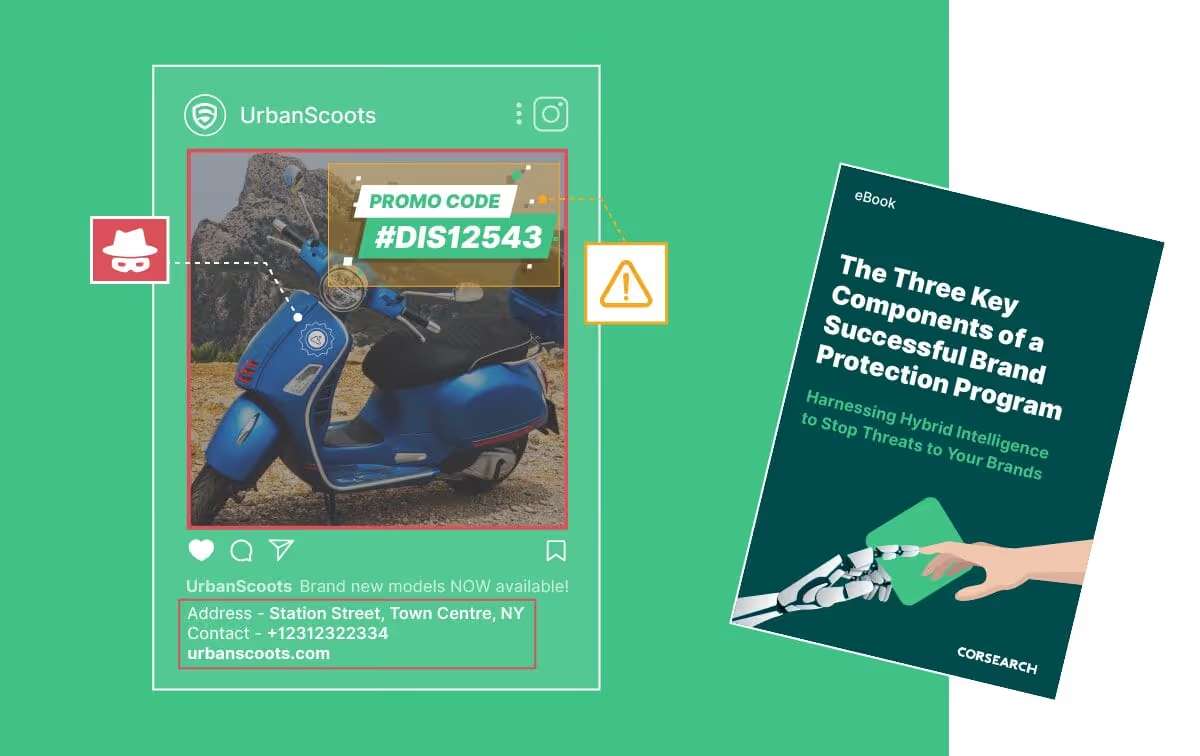

Rechtsverletzer verwenden jetzt Bilder aus offiziellen Werbematerialien wie Websites von Markeninhabern, YouTube-Werbung und Facebook-Geschäftsseiten, ohne den Markennamen im Text des Eintrags oder des sozialen Posts ausdrücklich zu erwähnen. Auf diese Weise umgehen sie die Erkennung von Schlüsselwörtern, die von vielen Unternehmen und Markenschutzanbietern eingesetzt wird.

Dies bedeutet, dass viele Unternehmen auf die manuelle Durchsuchung von Plattformen wie Marktplätzen und sozialen Medien angewiesen sind, um diese Verstöße zu entdecken, was die Produktivität beeinträchtigt und die Gesamtwirkung der getroffenen Abhilfemaßnahmen verringert.

Sorgfältig ausgewählte Schlüsselwörter

Rechtsverletzer verwenden auch generische Titel für ihre Angebote, so dass der Markenname bei der Suche nach Schlüsselwörtern nicht leicht zu finden ist und nicht in der URL erscheint. Sie werden versuchen, die Markeninhaber auf Trab zu halten und eine Entdeckung zu vermeiden, indem sie regelmäßig umfassende Änderungen an den Beschreibungen der Angebote vornehmen und Schlüsselwörter austauschen.

Rechtsverletzer nutzen die Schwächen des Marktes aus

Gefälschte oder anderweitig rechtsverletzende Produkte werden häufig an Wochenenden gelistet, an denen die Unternehmen in der Regel nur wenige Ressourcen für die Aufdeckung und Durchsetzung von Verstößen bereitstellen. Die eigenen Durchsetzungsteams der Plattformen arbeiten oft nicht an Wochenenden oder sind stark reduziert, was bedeutet, dass die Reaktion auf Mahnungen sich verzögern wird.

Auf großen E-Commerce-Plattformen versuchen Rechtsverletzer, legitime Angebote zu kapern, um den Traffic umzuleiten. Auf Amazon beispielsweise listen Rechtsverletzer ihre Produkte unter legitimen ASINs zu Preisen, die im Vergleich zum Verkaufspreis relativ niedrig sind. Die Algorithmen von Amazon bevorzugen dieses Produkt und platzieren es in der begehrten „Buy-Box“ oben auf der Seite – wo es für Verbraucher besonders gut sichtbar ist.

Bis zu 82 % der Verkäufe bei Amazon laufen über die Buy Box[1] – wird diese gekapert, kann dies zu erheblichen Umsatzverlusten führen.

Andere angewandte Taktiken

Die Rechtsverletzer kreieren auch neue Markennamen für ähnliche Produkte und behaupten oft, im Besitz von Markenzertifikaten zu sein, um ihre Präsenz und Legitimität zu untermauern.

Gehackte URLs, die die Verbraucher auf gefälschte Webseiten umleiten, sind ebenfalls weit verbreitet. Jüngste Recherchen von Corsearch haben ergeben, dass ein Netzwerk von Rechtsverletzern, das diese Taktik anwendet, über 180.000 gehackte URLs eingerichtet hat, die auf sein Angebot umleiten.

Teil 2: Wie Rechtsverletzer als Netzwerke arbeiten und wie man sie in großem Umfang stoppen kann

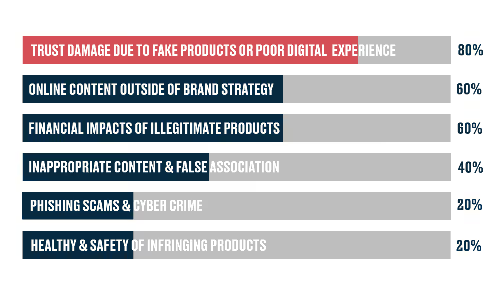

Die größten Bedrohungen sind oft gut organisierte Netzwerke von Rechtsverletzern, die über zahllose Gebiete und Online-Kanäle in die Kontaktpunkte mit den Verbrauchern eindringen, Marken entführen und beträchtliche Einnahmen abzweigen.

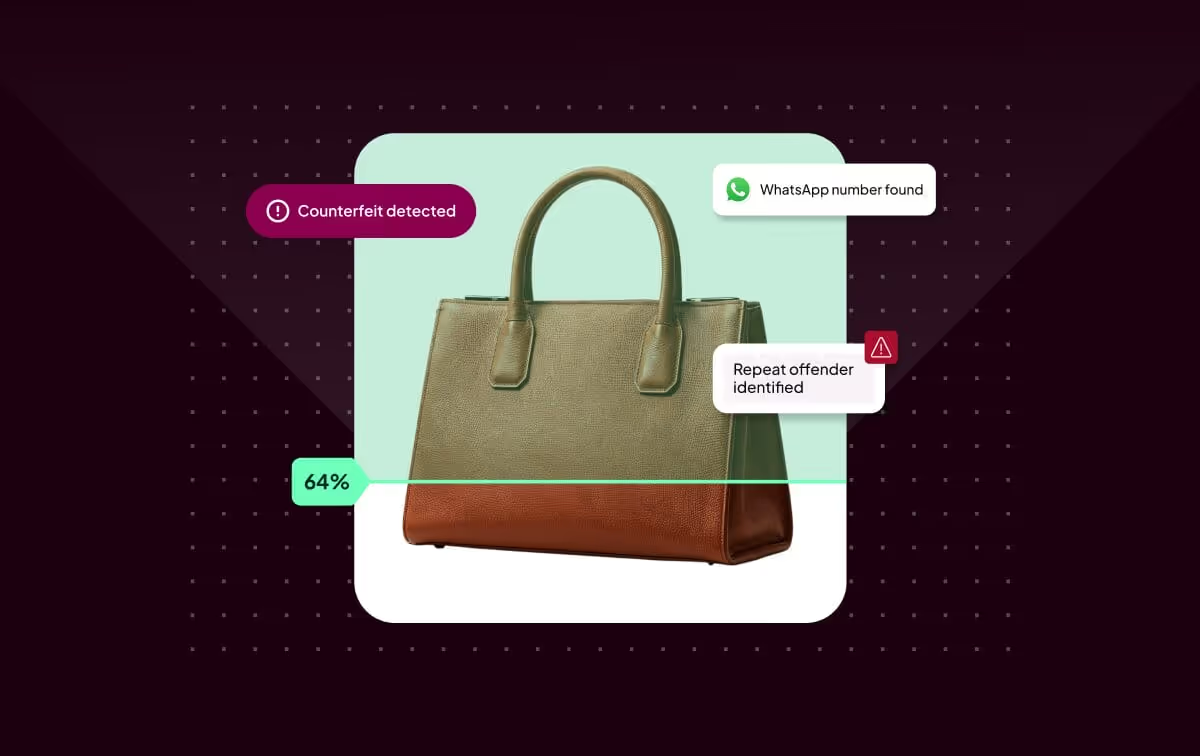

Agile Rechtsverletzernetzwerke entwickeln sich sehr schnell, um den Durchsetzungsmaßnahmen entgegenzuwirken, und sind geschickt darin, Ad-hoc-Bekämpfungsmaßnahmen abzuwehren. Böswillige Akteure reagieren schnell auf geschlossene Kanäle - die Werbemaßnahmen werden mit anderen Konten und Verkäuferprofilen in den sozialen Medien fortgesetzt, und die Rechtsverletzungen gehen weiter. Diese sozialen Beiträge und Angebote werden häufig unter dem "Markennamen" der Betreiber zusammengefasst. Dieser Markenname ist auch mit ihren eigenen E-Commerce-Websites verbunden, auf denen rechtsverletzende Waren angeboten werden.

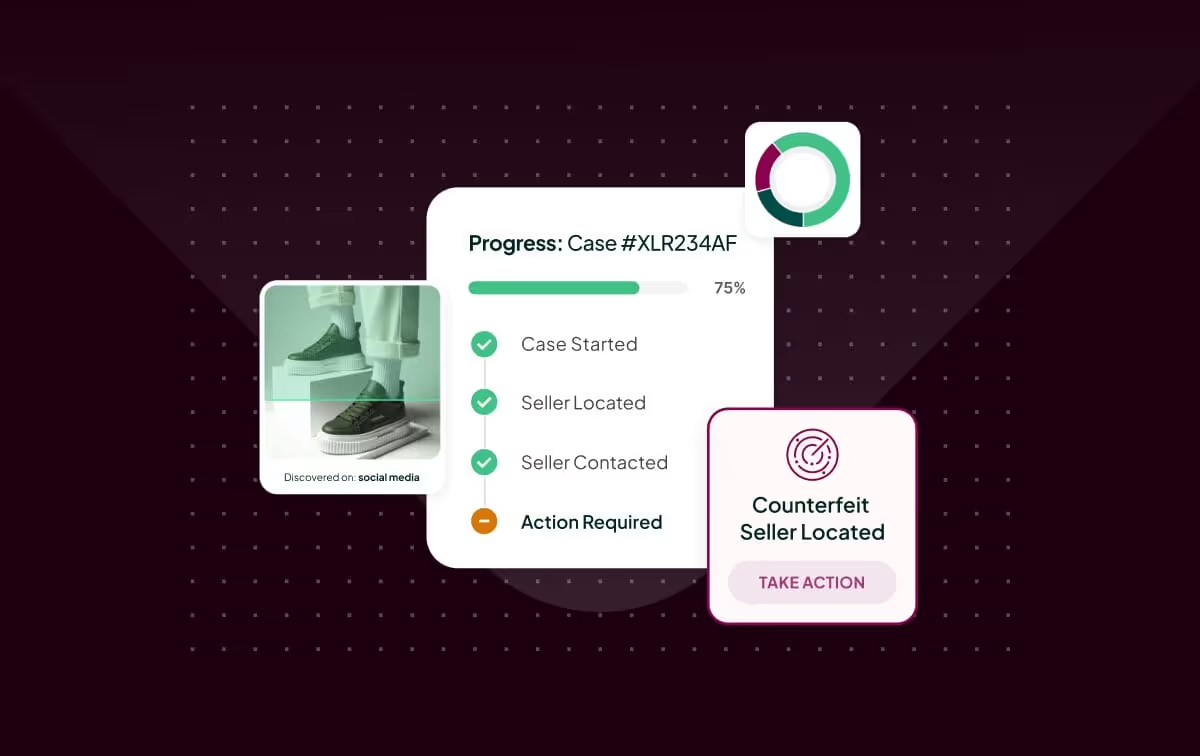

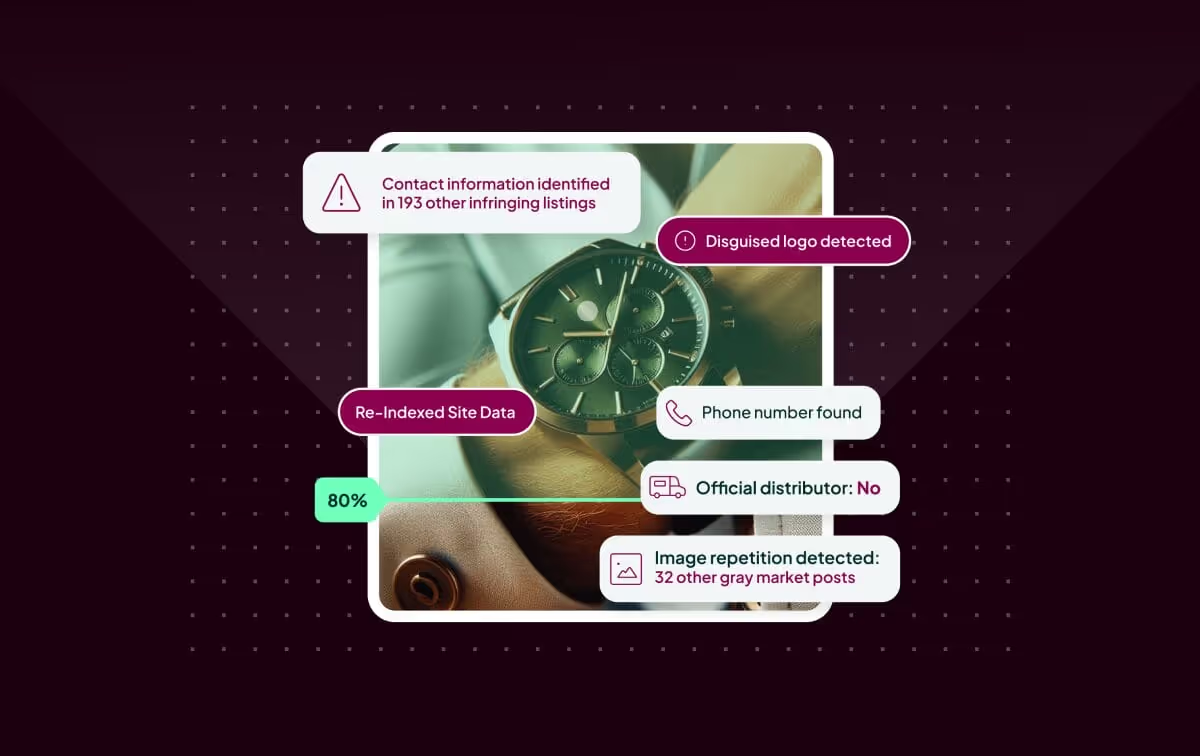

Um sich ein genaues und umfassendes Bild eines globalen Netzwerks zu verschaffen, müssen Unternehmen die digitalen Aktivitäten der Rechtsverletzer überwachen und miteinander verknüpfen. Netzwerke von Rechtsverletzern hinterlassen umfangreiche digitale Spuren, die mit einer ausgeklügelten Technologielösung aufgespürt und zerschlagen werden können.

Technologie muss in der Lage sein, ähnliche Aktivitäten und Zusammenhänge zu erkennen, um die Ausmaße des Netzwerks aufzudecken und zukünftiges Verhalten vorherzusagen. Der Schlüssel, um Rechtsverletzern immer einen Schritt voraus zu sein, liegt darin, ihre nächsten Schritte vorhersagen und aufkommende Bedrohungen abwehren zu können.

Schließlich müssen Unternehmen in der Lage sein, diesen Netzen und anderen Verstößen Priorität einzuräumen. Nicht alle Bedrohungen sind gleich, und die Maßnahmen sollten auf die Bereiche ausgerichtet sein, in denen sie die größte Wirkung und den größten ROI erzielen können.

Teil 3: Warum Marken ihren Fokus geografisch ausweiten müssen

Obwohl Rechtsverletzungen für Unternehmen ein globales Problem darstellen, sehen Markeninhaber häufig lokale Unterschiede, die oft mit dem Kaufverhalten der Verbraucher und der Art der vorherrschenden Plattformen zusammenhängen.

Verkäufer haben eine große Reichweite auf verschiedenen Plattformen in unterschiedlichen Gebieten. Unternehmen können "Tier-1"-Plattformen und internationalen Schwergewichten wie Amazon, eBay und Alibaba Priorität einräumen. Es ist jedoch wichtig, den Umfang und die Schwere der Verstöße auf gebietsbezogenen Plattformen wie Shopee und Lazada nicht zu übersehen, die auch auf andere Regionen übergreifen können.

Parallelimporte und Graumarktprodukte können auf diesen Plattformen oft unbemerkt bleiben, insbesondere wenn sie internationalen Verbrauchern die Möglichkeit bieten, die Produkte zu kaufen.

Abgesehen von der Durchsetzung und den rechtlichen Anforderungen ermöglicht die globale Überwachung von Rechtsverletzungen den Unternehmen auch festzustellen, wo ein ungenutztes Interesse an ihren Marken und Produkten bestehen könnte. Sie können diese Daten nutzen, um den Markteintritt zu erleichtern und Lizenzierungsmöglichkeiten zu prüfen.

Teil 4: Technologie und Fachwissen für den Markenschutz sind entscheidend

Wie in diesem Beitrag bereits erwähnt, sind hochentwickelte Markenschutztechnologien und entsprechendes Fachwissen der Schlüssel zu Ihrem Erfolg bei der Beseitigung von Rechtsverletzungen in großem Umfang.

Rechtsverletzer haben ihr Verhalten weiterentwickelt, um einer Aufdeckung zu entgehen; wir haben die Markenschutztechnologie von Corsearch um fortschrittliche Funktionen erweitert, um sicherzustellen, dass wir diese Bedrohungen plattformübergreifend und in großem Umfang aufspüren, priorisieren und bekämpfen können.

Optische Zeichenerkennung

Wir ergänzen unsere fortschrittliche Suchtechnologie für Schlüsselwörter mit optischer Zeichenerkennung, um alle Verstöße zu entdecken und sie nach ihrer Bedrohung zu priorisieren.

Dank unserer OCR-Technologie (Optical Character Recognition) kann die Markenschutztechnologie von Corsearch Text erkennen und erfassen, der in Bilder eingebettet wurde, um eine Erkennung anhand von Schlüsselwörtern zu umgehen.

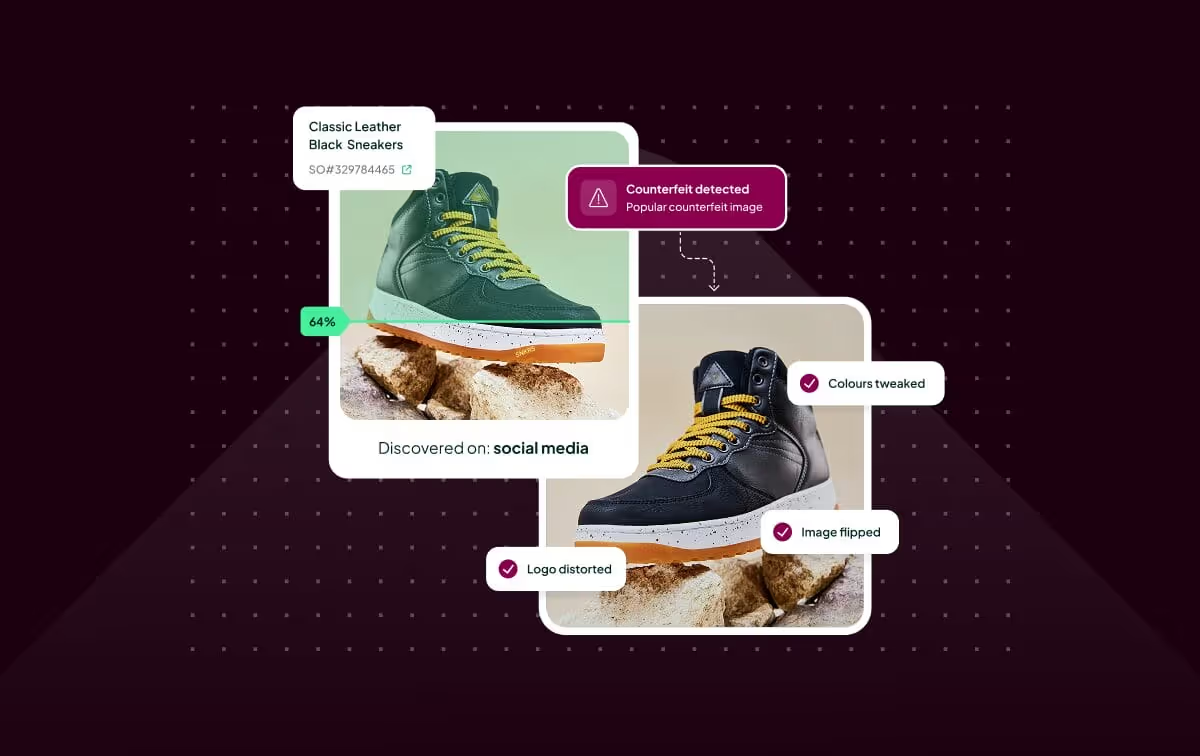

Ähnlichkeitsabgleich

Rechtsverletzer stellen Nachahmerprodukte her, die den Missbrauch von Marken oder urheberrechtlich geschützten Bildmaterialien vermeiden, um nicht entdeckt zu werden. Die Technologie zum Markenschutz von Corsearch verfügt über ähnliche Abgleichfunktionen und ist in der Lage, diese Nachahmerprodukte anhand einer umfangreichen Bibliothek mit Markenbildern zu identifizieren und abzugleichen.

Netzwerkanalyse

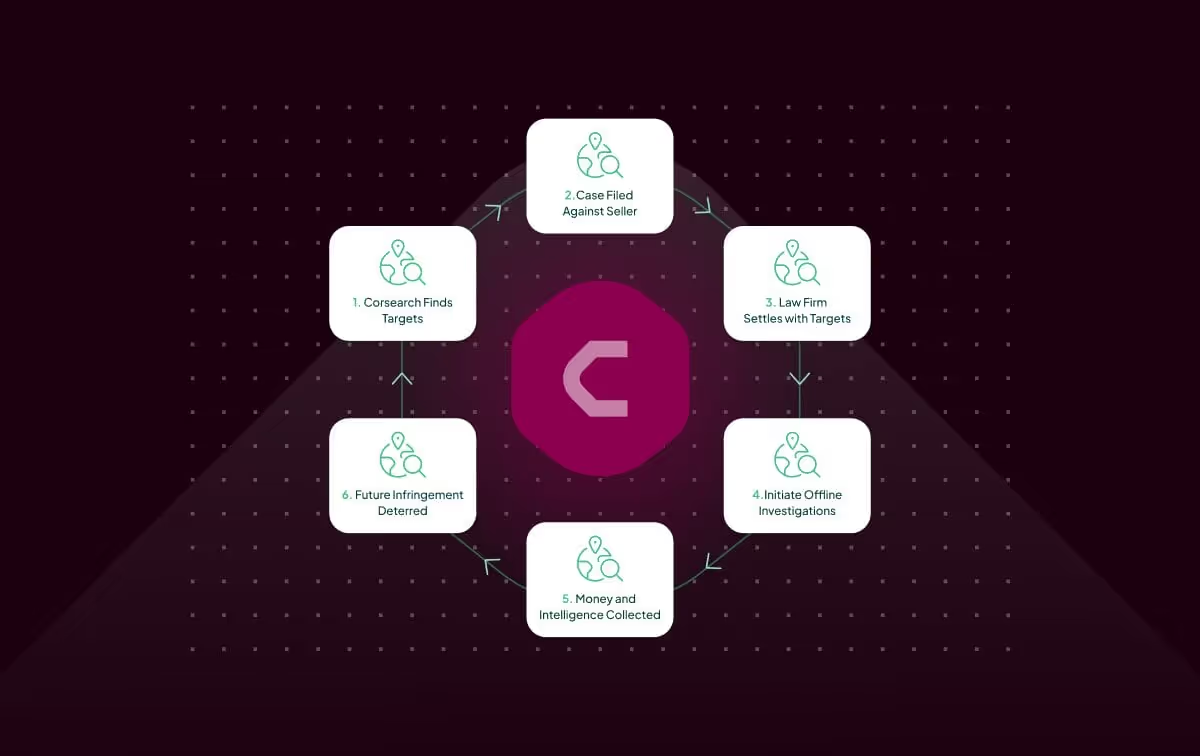

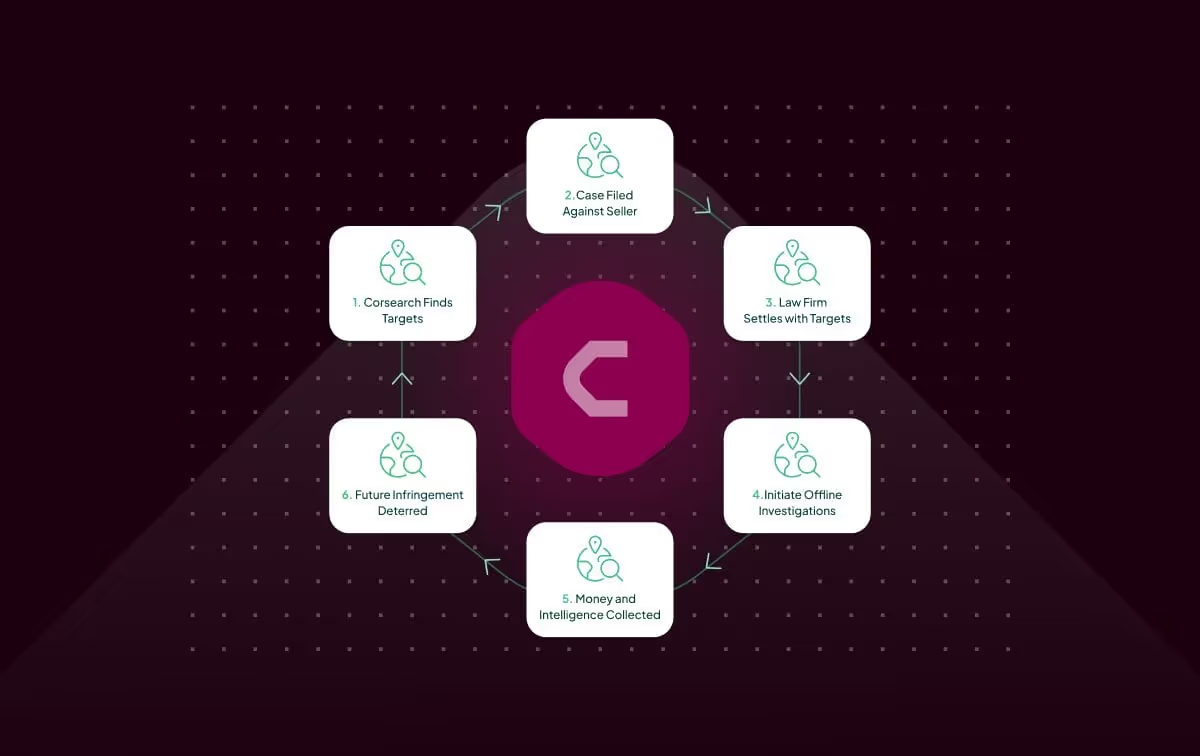

Um besonders gefährdete Ziele zu identifizieren, verknüpft die Markenschutztechnologie von Corsearch Netzwerke von Kriminellen miteinander und ordnet diese nach der von ihnen ausgehenden Bedrohung für eine Marke. Dazu werden globale und lokale, bestehende sowie neu entstehende Datenquellen – darunter E-Commerce-Websites, Social-Media-Profile und Marktplatzangebote – durchsucht und wichtige Identifizierungsmerkmale wie der Standort des Artikels, die Geschäftsadresse des Verkäufers, Telefonnummern und E-Mail-Adressen abgeglichen.

Wir legen das Ausmaß des Netzwerks offen und sagen künftiges Verhalten voraus. Indem wir unsere Technologie mit maschinellem Lernen trainieren, um ähnliche Aktivitäten zu erkennen, sind wir Rechtsverletzern einen Schritt voraus und verhindern, dass neue Bedrohungen entstehen.

Die Netzwerkanalyse ermöglicht es Markeninhabern, ganze Netzwerke zu identifizieren und die Täter auszuschalten, die im Zentrum der Operationen stehen, anstatt sie nur an der Peripherie auszuschalten.

Fordern Sie Ihr persönliches Demo an

Fordern Sie eine individuelle Demo der Markenschutztechnologie von Corsearch an, um zu erfahren, wie unsere fortschrittlichen Erkennungs- und Netzwerkanalysefunktionen Ihre Marke und Ihre Kunden im Internet schützen können.

Verweise

[1] https://www.bigcommerce.co.uk/blog/win-amazon-buy-box/#what-is-the-amazon-buy-box

Erfahren Sie, wie PharmaCheck™ die Namensqualifizierung beschleunigt

Von der Früherkennung bis hin zu Nachkontrollen unterstützen wir Sie dabei, schneller und sicherer voranzukommen – und dabei Fehler zu vermeiden, die Sie sonst machen könnten, und helfen Ihnen, schneller voranzukommen.

.svg)

.png)

.svg)

.avif)

.avif)