Mit der rasanten Entwicklung der Social-Media-Landschaft - immer mehr Nutzer, neue Plattformen und Social Commerce - hat sich auch die Bedrohung durch böswillige Akteure weiterentwickelt.

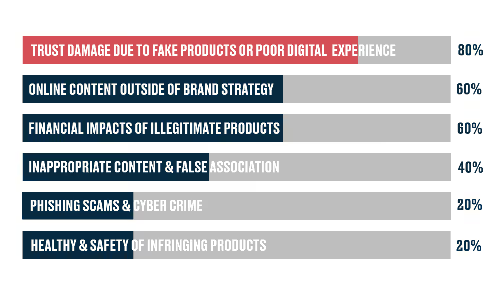

Nachahmungen und Phishing-Betrügereien können, wenn sie unkontrolliert bleiben, zu irreparablen Schäden am Ruf der Marke führen.

In diesem Blog erfahren Sie, wie vorausschauende Unternehmen das Vertrauen der Verbraucher in ihre Marken in den sozialen Medien schützen können. Wir untersuchen auch bewährte Verfahren für die Überwachung von Social-Media-Plattformen, um neue Verhaltensweisen zu bekämpfen und die Kontrolle zu behalten.

Die sich entwickelnde Bedrohungslandschaft in den sozialen Medien

Von Fälschungen und Phishing bis hin zu Identitätsdiebstahl und falscher Zuordnung – Marken sehen sich in den sozialen Medien einer Flut von Bedrohungen durch böswillige Akteure ausgesetzt.

Die Zunahme von Missbrauch in den sozialen Medien ist auf zwei Faktoren zurückzuführen: die einfache Handhabung und die Möglichkeit, Konten einzurichten, sowie die enorme Anzahl an Nutzern, die erreicht werden können. Schätzungen zufolge nutzen etwa 53 % der Weltbevölkerung soziale Medien[1], wobei der durchschnittliche Nutzer mit mindestens sechs verschiedenen Plattformen interagiert[2].

Nachahmung und Phishing-Betrug

Marken werden sowohl von Imitatoren ins Visier genommen, die Markennamen/Markenzeichen in Benutzernamen verwenden, als auch von anderen Übeltätern, die in ihrem Kontonamen keine offensichtliche Verbindung zur Marke herstellen. Nachahmungskonten sind besonders gefährlich, da sie bei den Verbrauchern eher Verwirrung stiften und den Beiträgen, Links von Drittanbietern oder Angeboten, die auf diesen Seiten zu finden sind, einen Hauch von Authentizität verleihen.

Die Fälscher nutzen gefälschte Seiten, um die Verbraucher auf E-Commerce-Websites zu leiten, so dass das Geld von den Marken abgezogen wird und die Verbraucher minderwertige Produkte erhalten.

Auch im Rahmen von Phishing-Betrügereien werden häufig Imitations-Seiten eingesetzt. Phishing-Betrügereien sind für das Sammeln persönlicher Informationen und finanziellen Betrug verantwortlich und schaden daher ernsthaft dem Ruf einer Marke. Die Markenschutz-Analysten von Corsearch weisen darauf hin, dass Facebook ein beliebtes Ziel für Phishing-Betrügereien ist, da böswillige Akteure die ausgefeilten Werbetools der Plattform nutzen können, um bestimmte Demografien und Fans ausgewählter Marken anzusprechen.

Betrugsversuche auf Facebook stellen eine zunehmende Gefahr dar, da Suchanfragen jedes Mal andere Beiträge anzeigen können; rechtswidrige Seiten erscheinen nicht immer unter den ersten Suchergebnissen. Es ist bekannt, dass diese Seiten sehr schnell an Followern gewinnen. Im Rahmen einer Überwachungsmaßnahme im Auftrag einer führenden Süßwarenmarke entdeckten unsere Analysten eine Phishing-Seite, die innerhalb von nur zwei Tagen rund 20.000 Follower gewann.

Phishing-Seiten - wie die oben beschriebene - sind in der Regel mit Malware-verseuchten Domains verbunden und fordern den Nutzer auf, die Seite in seinem Feed zu teilen, was weitere Opfer anlockt. Diese von Rechtsverletzern hinterlassenen digitalen Fußabdrücke sind eine der Möglichkeiten, mit denen wir Phishing-Seiten entdecken.

Wie Rechtsverletzer Verbraucher auf Social-Media-Plattformen ausbeuten

Heimliche Fälscher und überzeugende Betrüger treiben ihr Unwesen auf Social-Media-Plattformen – und agieren dabei in immer größerem Umfang.

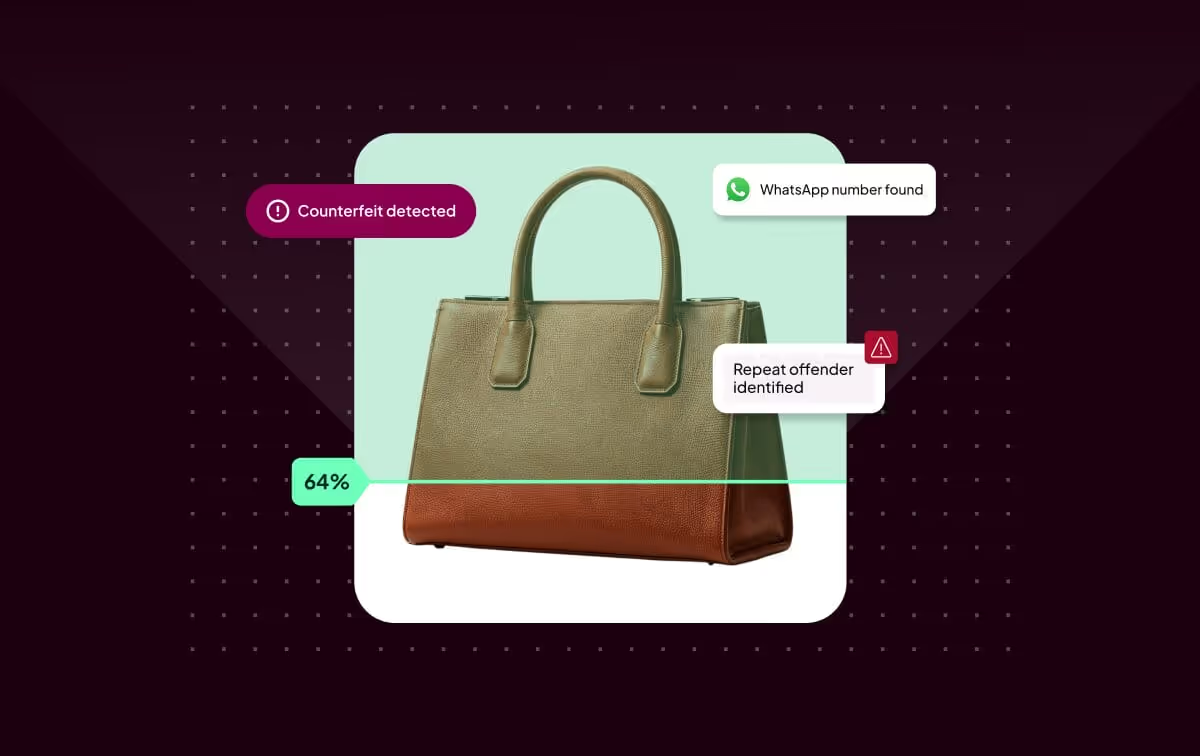

Bösewichte erhalten Zahlungen aus dem Ausland

Rechtsverletzer verwenden verschiedene Methoden, um Zahlungen von ahnungslosen Verbrauchern zu erhalten. Zu den gängigen Methoden gehören Links zu Websites von Drittanbietern, die Kontaktaufnahme mit dem Käufer über Apps von Drittanbietern, so dass die Transaktion nicht sichtbar ist, und in einigen seltenen Fällen die Aufforderung, sich persönlich zu treffen.

Plattformen wie WeChat und Instagram werden häufig von böswilligen Akteuren genutzt, um Verbraucher direkt anzusprechen. Bei einer typischen Transaktion sendet ein Rechtsverletzer einem Nutzer auf Instagram eine Direktnachricht und leitet ihn dann von der Plattform weg, um die Zahlung vorzunehmen. Dies geschieht in der Regel in Form einer E-Commerce-Website oder einer P2P-Transaktion über einen Dienst wie PayPal oder Alipay.

Böse Akteure agieren als Teil von Netzwerken

Böswillige Akteure nutzen eine Kombination aus digitalen Kanälen wie sozialen Medien, Marktplätzen und E-Commerce-Websites, um ihre illegalen Produkte zu verkaufen und Verbraucher mit Phishing-Betrug anzusprechen.

Diese "Verletzer-Netzwerke" betreiben Betrug über mehrere soziale Kanäle und erstellen oft alte Seiten mit sehr ähnlichen oder identischen Layouts und Fotos neu. Wenn eine Seite in den sozialen Medien durchgesetzt wird, verlagern die Betrüger ihre Werbemaßnahmen einfach auf eine neue Seite. Für die Website-Seite des Netzwerks verwenden bösartige Akteure mehrere URLs und Top-Level-Domains, um sicherzustellen, dass sie weiterarbeiten können, selbst wenn einzelne Einheiten durchgesetzt werden.

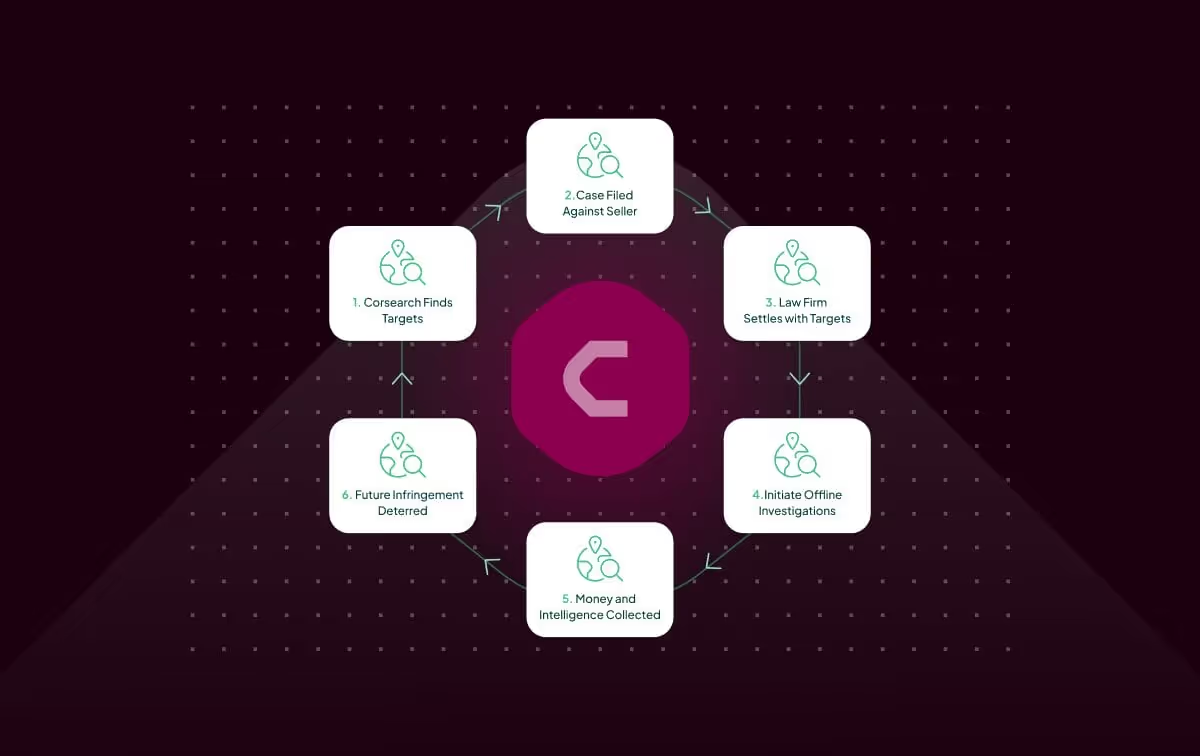

Der Schlüssel zur Zerschlagung von Rechtsverletzernetzwerken liegt darin, die Verbindungen zwischen all diesen separaten Konten aufzuspüren und die Täter im Zentrum der Operation ausfindig zu machen. Die Unternehmen sollten dann auf Netzwerkebene vorgehen, um den gesamten Betrieb zu unterbinden, anstatt reaktiv zu handeln.

Wie Marken auf Bedrohungen durch soziale Medien reagieren können

Unternehmen müssen das Risikopotenzial einschätzen und die Kontrolle über ihre Social-Media-Kanäle behalten.

Überwachung sozialer Medien

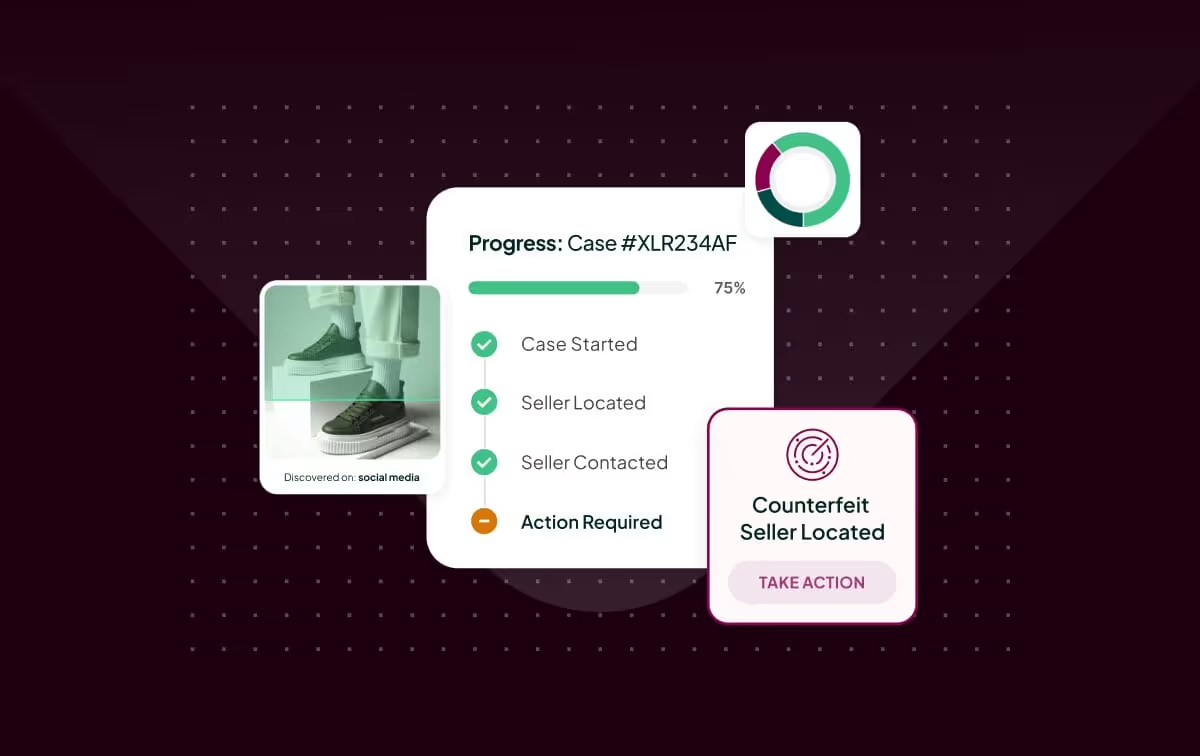

Um die Zahl der Verbraucher, die auf Fälschungen und Phishing-Betrügereien hereinfallen, erfolgreich zu reduzieren, sind sowohl eine umfassende Überwachung als auch eine rasche Durchsetzung entscheidend. Diese Strategie muss flexibel sein - die Betrugsmaschen werden regelmäßig geändert, um sowohl die Strafverfolgungsbehörden als auch die Verbraucher zu überrumpeln.

Es ist wichtig, Phishing-bezogene Schlüsselwörter zu überwachen, die Rechtsverletzer regelmäßig verwenden oder Varianten davon erstellen. Zum Beispiel können Rechtsverletzer den Markennamen zusammen mit den Worten "hamper, hampers, basket, competition, anniversary, US, fan" usw. verwenden. Um neue Bedrohungen zu finden, müssen diese Suchvorgänge im Laufe der Zeit verfeinert werden, da die Rechtsverletzer ihre Taktik häufig ändern.

Die Rechtsverletzer werden versuchen, einmal entfernte Seiten neu zu erstellen. Marken sollten die betreffende Plattform weiterhin überwachen und nach ähnlichen URLs Ausschau halten, die schon einmal aufgetaucht sind.

Schließlich darf nicht vergessen werden, dass soziale Medienplattformen nicht unbedingt die typischen Anzeichen von Betrug und falschen Konten erkennen. Daher ist ein regelmäßiger Dialog mit den Plattformen unerlässlich, um ihre Fähigkeit zur automatischen Erkennung dieser Aktivitäten zu verbessern. Dazu gehören häufige Rechtschreibfehler, typische Verhaltensweisen von Konten und die URLs und Domänen, auf die man achten sollte.

Audit der sozialen Medien

Ein vollständiges Social-Media-Audit ist ein leistungsstarkes Instrument im Arsenal einer Marke. So kann sich Ihr Unternehmen ein Bild von der digitalen Hygiene Ihrer Marke machen und schlummernde offizielle (und inoffizielle) Social-Media-Konten und -Seiten ausfindig machen.

Gleichzeitig deckt ein Social-Media-Audit Imitations-Seiten und Phishing-Betrügereien auf, die möglicherweise auf Bereiche abzielen, in denen Sie keine Social-Media-Präsenz haben. Zum Beispiel könnten Sie keine Social-Media-Konten haben, die auf den deutschen Markt abzielen - eine Imitations-Seite könnte diese Lücke füllen, da die Verbraucher keinen Anhaltspunkt haben, um die Imitatoren mit einem legitimen Konto zu vergleichen.

Um die Vorteile eines Sozialaudits voll auszuschöpfen, wird dieser Prozess am besten funktionsübergreifend in Ihrem Unternehmen durchgeführt:

- Ihr Marketingteam kann herausfinden, wo die Präsenz Ihrer Marke in den sozialen Medien stark ist und wo sie Schwächen aufweist

- Ihr Rechtsteam kanndie Daten auf Seiten mit Identitätsbetrug für Durchsetzungsmaßnahmen nutzen

- Ihr Sicherheitsteam kannanhand der angegriffenen Marke und der Art des Betrugs (über soziale Medien oder über Domains) feststellen, wo die Phishing-Betrugsversuche auftreten

Warum Bildtechnologie der Schlüssel zur Entlarvung von Rechtsverletzern in sozialen Medien ist

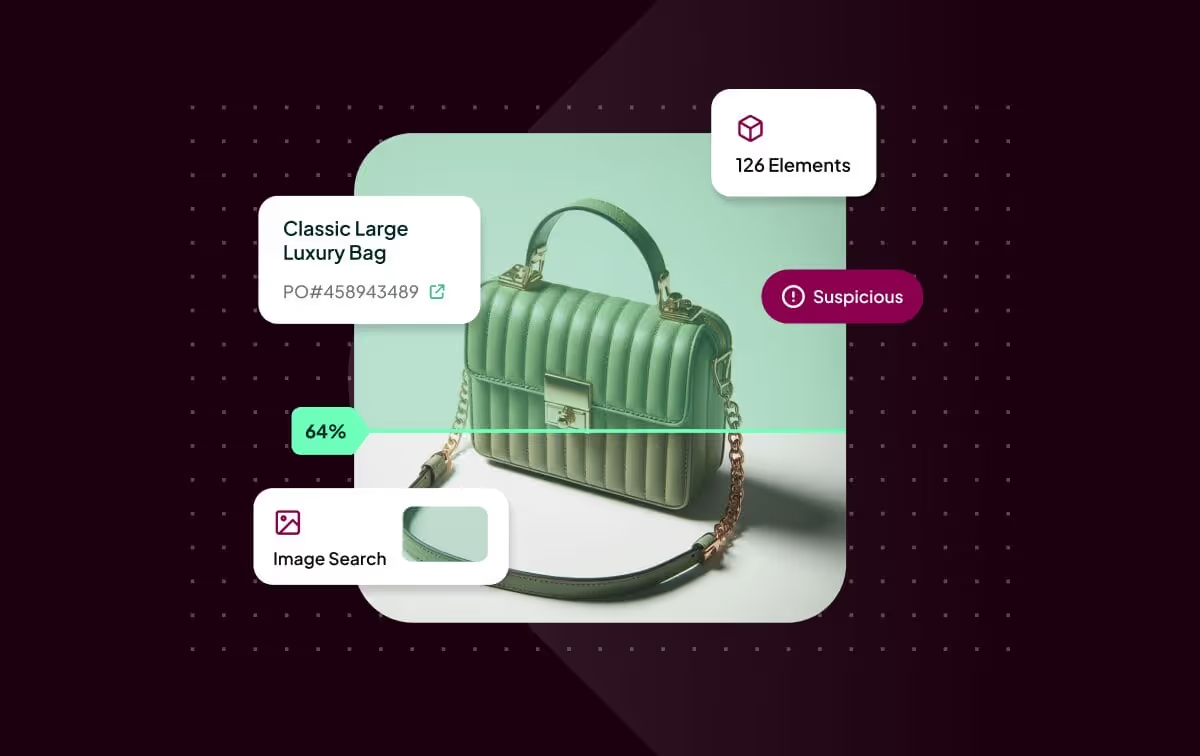

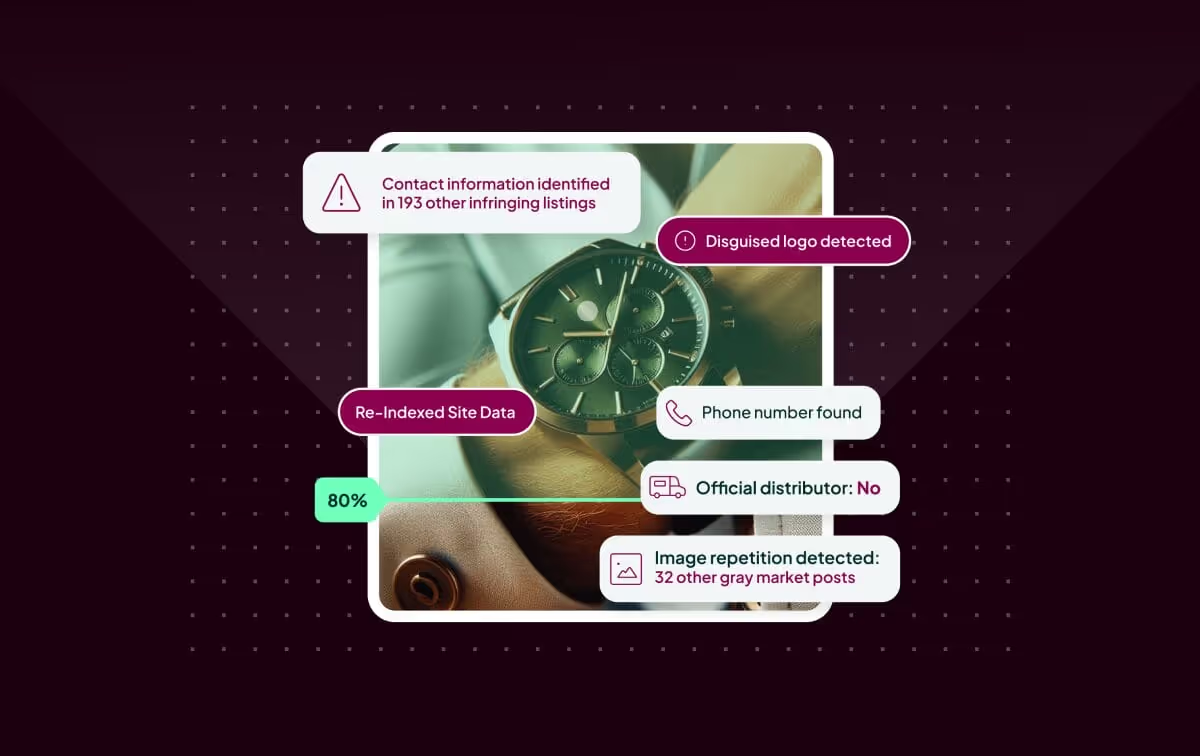

Die Markenschutztechnologie von Corsearch ermöglicht es Unternehmen, Bedrohungen in sozialen Medien zu entdecken und dagegen vorzugehen. Neben dem Abgleich von Schlüsselwörtern ist die fortschrittliche Bildtechnologie der Schlüssel zur Aufdeckung von Verstößen.

Logo-Erkennung

Markenlogos sind oft in den Bildern zu sehen, die in Phishing-Betrügereien und anderen rechtsverletzenden Posts verwendet werden. Unsere Logo-Erkennungssoftware ist ein leistungsfähiger Suchfilter, der die von unserem System erfassten riesigen Datenmengen durchforstet und alle Einträge hervorhebt, die das Logo einer Marke enthalten.

Auf der Grundlage einer dynamischen, auf die spezifischen Kundenbedürfnisse zugeschnittenen Schlüsselwortstrategie erfassen wir potenzielle Rechtsverletzungen. Die Logoerkennung priorisiert dann sofort diejenigen, die Marken enthalten, was zu relevanteren Ergebnissen und einer schnelleren Durchsetzungsrate führt.

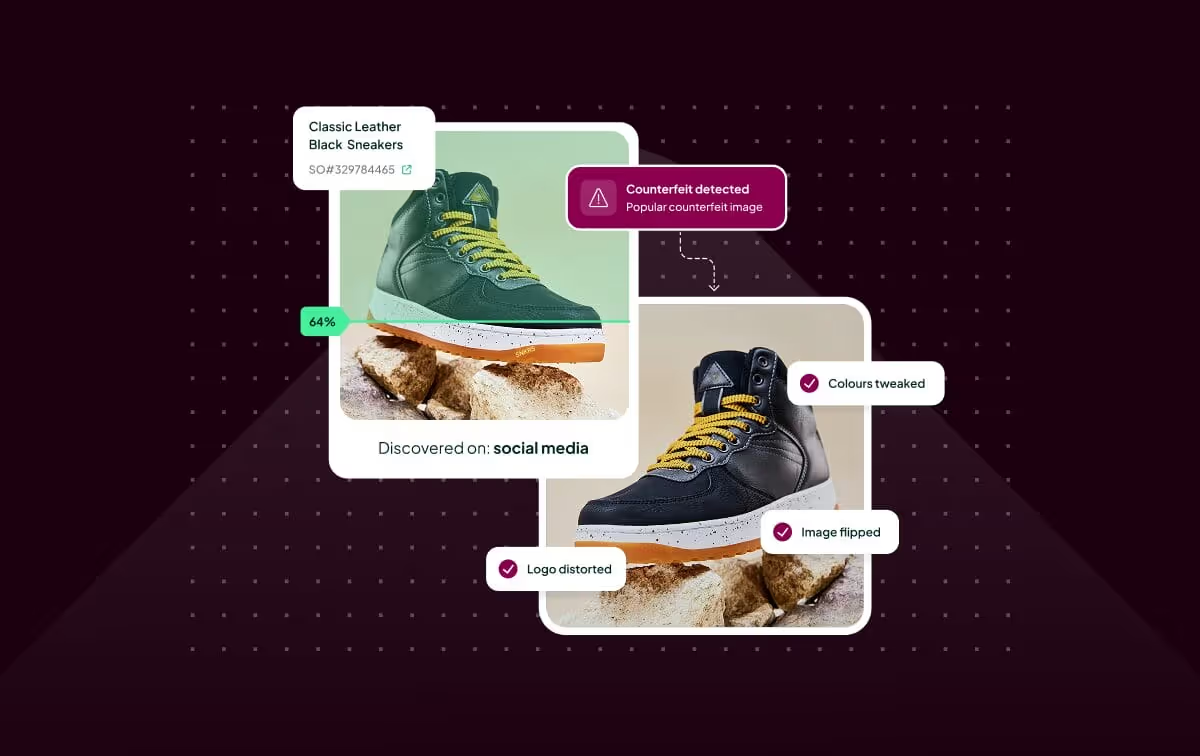

Rechtsverletzer verwenden verzerrte Logos, um sich der Überwachung zu entziehen, während sie für die Verbraucher immer noch erkennbar sind. Die Erkennung von Logos kann auch für diese Variationen trainiert werden, um dem Risiko einen Schritt voraus zu sein.

Ähnlichkeit der Bilder

Urheberrechtsverletzer klauen oft urheberrechtlich geschützte Bilder von Unternehmenswebsites und autorisierten Marktplatzangeboten. Unser Bildähnlichkeitstool scannt die erfassten Angebote und erkennt diese Bilder. Das System markiert diese dann auf der Grundlage ihrer Ähnlichkeiten mit möglichen Kopien zur Überprüfung.

Die Ähnlichkeit der Bilder geht jedoch noch weiter, da Fälscher und Rechtsverletzer oft die gleichen Bilder verwenden.Sobald wir festgestellt haben, dass es sich bei einem Bild um eine Fälschung handelt, führen wir eine umgekehrte Bildersuche nach allen ähnlichen Fotos im gesamten System durch, was mit nur zwei Klicks zu einer Durchsetzung bei einer noch größeren Anzahl von Angeboten führt.

Erfahren Sie mehr über die Bildtechnologie von Corsearch >

Sprechen Sie mit einem unserer Markenschutzexperten

Sprechen Sie noch heute mit uns, um zu erfahren, wie wir Sie beim Schutz Ihrer Kunden und Ihres Markenrufs in den sozialen Medien unterstützen können.

Verweise

[1] Über 80 wichtige Statistiken zum Social-Media-Marketing für 2022 (Hubspot, 2022): https://blog.hubspot.com/blog/tabid/6307/bid/23865/13-mind-bending-social-media-marketing-statistics.aspx

[2] Statistiken zur Nutzung und zum Wachstum sozialer Netzwerke: Wie viele Menschen nutzen soziale Medien im Jahr 2022? (Backlinko, 2021): https://backlinko.com/social-media-users

Erfahren Sie, wie PharmaCheck™ die Namensqualifizierung beschleunigt

Von der Früherkennung bis hin zu Nachkontrollen unterstützen wir Sie dabei, schneller und sicherer voranzukommen – und dabei Fehler zu vermeiden, die Sie sonst machen könnten, und helfen Ihnen, schneller voranzukommen.

.svg)

.avif)

.svg)

.avif)

.avif)