I modelli di business e le tattiche utilizzate per dirottare i canali digitali delle aziende sono diventati sempre più sofisticati: è fondamentale che il vostro team disponga degli strumenti e delle conoscenze necessarie per rimanere un passo avanti.

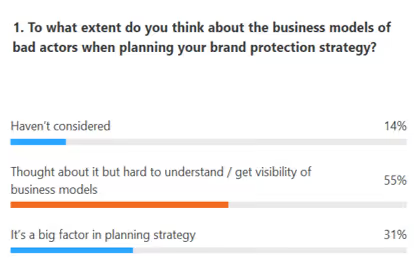

In un sondaggio condotto tra i professionisti della protezione del marchio, il 69% ha dichiarato che, al momento di pianificare la propria strategia, non ha preso in considerazione i modelli di business dei cattivi attori o ha difficoltà a comprenderli e a ottenere visibilità.

Comprendendo le modalità operative dei malintenzionati e smascherando le loro reti online, i marchi possono mantenere la fiducia dei consumatori e sfruttare al massimo le opportunità offerte dall'e-commerce.

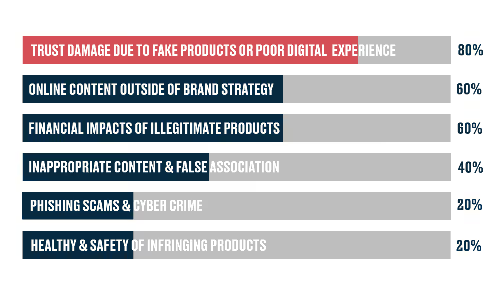

Parte 1: Le minacce che gli autori di attività illecite online rappresentano per la tua azienda e i suoi clienti

I modelli di business utilizzati dai malintenzionati imitano molto spesso quelli delle aziende legittime. Inoltre, quando si affacciano sul mercato e promuovono i propri prodotti, i malintenzionati adottano spesso le stesse strategie, avvalendosi degli stessi canali e strumenti digitali.

Il mutare del contesto online e commerciale modifica il modo in cui si adattano, come per qualsiasi altra impresa. Ciò vale anche quando le misure di controllo modificano il loro comportamento.

Cambiamenti stagionali, di tendenza e basati sull'applicazione delle norme nel comportamento dei cattivi attori

Il comportamento dei cattivi attori cambia continuamente in risposta a eventi che possono avere un impatto sulle loro vendite e sulla loro capacità di operare.

«I cambiamenti che osservo di solito possono essere determinati da fattori simili a quelli che influenzano le attività commerciali legittime: stagioni, festività, tendenze nel contesto sociale. Anche i malintenzionati cambiano in risposta alle misure di contrasto.»

Alex Shad, responsabile del team di protezione del marchio, Corsearch

In occasione di eventi stagionali come Pasqua, Halloween e Natale, i malintenzionati imitano il comportamento dei marchi autentici sui social media, sui marketplace e sui siti web. Attraverso casi di phishing, frodi e usurpazione d’identità, i malintenzionati cercano di far apparire autentici i propri post sui social e i propri siti web per ingannare i consumatori. A ciò aggiungono l’uso di reindirizzamenti e altre entità che sembrano legittime per sviare i consumatori.

Anche i malintenzionati reagiscono al clima sociale. Ad esempio, durante la pandemia di coronavirus hanno iniziato a produrre mascherine, come si vede in questo esempio di rete.

Anche l'applicazione è un fattore chiave, con un comportamento che dipende dal tipo di problema:

- Frode/usurpazione d'identità – L'applicazione delle norme rischia piuttosto di spingere i malintenzionati a nascondersi. Questi svuoteranno le pagine soggette a controllo per poi riempirle nuovamente in tempi rapidissimi, senza preavviso, al fine di diffondere truffe. Potrebbero inoltre creare profili personali da popolare in un secondo momento, qualora prevedano un intervento di controllo sulle pagine attualmente attive.

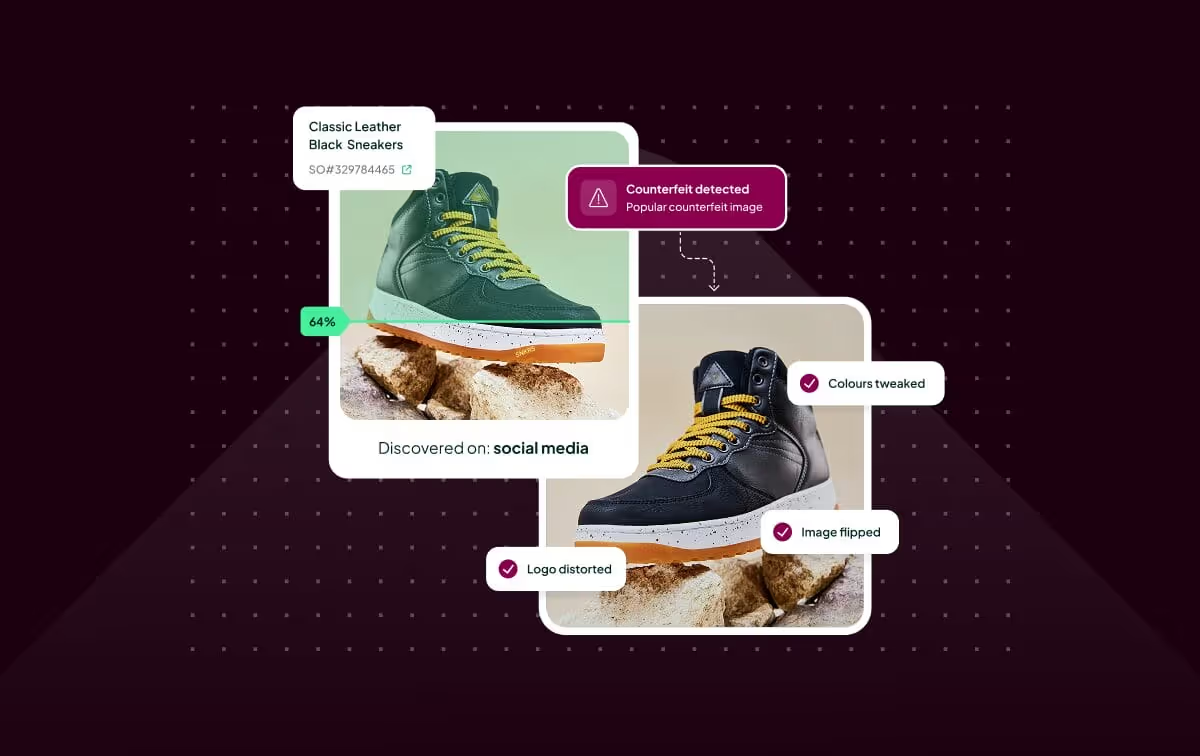

- Violazione tradizionale del marchio – Una volta intervenute le misure di contrasto, è più probabile che i trasgressori modifichino le modalità con cui commettono la violazione piuttosto che cambiare il proprio modello di business. Il venditore potrebbe sfocare gli elementi delle immagini che costituiscono violazione o dare l'impressione di aver cessato la vendita di determinati prodotti.

I cattivi attori sono spesso operatori agili che adottano le piattaforme emergenti

I cattivi attori possono essere più dinamici delle imprese legittime nell'entrare in nuovi mercati e nell'impiegare nuove tecnologie, poiché hanno minori barriere all'ingresso. I contraffattori, in particolare, si avvalgono di nuove piattaforme emergenti e hanno sfruttato la cultura degli influencer a loro vantaggio.

TikTok, una piattaforma di contenuti generati dagli utenti (UGC) che ha registrato una crescita esponenziale nell’ultimo anno, ne è un ottimo esempio: ha totalizzato oltre 2 miliardi di download nei primi quattro anni dal lancio, con oltre 315 milioni di download solo nel primo trimestre del 2020. Il pubblico principale di TikTok è costituito dai consumatori più giovani, che sono più propensi ad adottare i nuovi formati mediatici. I malintenzionati hanno sfruttato questa piattaforma e spesso utilizzano gli influencer, che conferiscono un'aura di autenticità, per promuovere i propri prodotti a un vasto pubblico di consumatori.

I cattivi attori sono un passo avanti nel reagire alle tendenze del mercato

I malintenzionati sono spesso un passo avanti rispetto alle aziende legittime nel reagire alle tendenze del mercato. Un esempio è rappresentato dai video di unboxing dei prodotti: i malintenzionati a volte si avvalgono dell'aiuto di influencer di spicco su piattaforme come TikTok, Instagram e YouTube per effettuare l'unboxing dei loro prodotti contraffatti, evidenziandone le caratteristiche principali e la qualità costruttiva.

Quando reagiscono a tendenze di mercato più ampie, non si attengono a regole, normative o quadri legali, il che significa che possono creare e commercializzare nuove linee di prodotti molto più velocemente delle aziende legittime.

Parte 2: I modelli utilizzati per conquistare i consumatori e come rivoluzionarli

Esamineremo tre diversi tipi di rete per illustrarne la struttura e spiegare come affrontarli:

- Rete semplice: venditore del mercato collegato da WeChat

- Rete tradizionale di contraffazione che vende orologi di lusso

- Rete multicanale per la vendita di liquidi da vaping aromatizzati

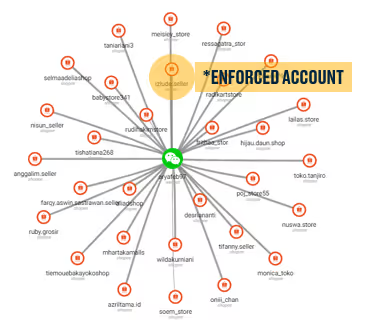

1. Rete semplice - Vetrine del venditore di Shopee collegate da WeChat

In questo esempio, gli analisti di Corsearch hanno scoperto una rete che vende prodotti contraffatti che rappresentano un rischio per la salute dei consumatori.

Caratteristiche principali della rete:

- Il venditore di marketplace è stato scoperto a offrire articoli in contraffazione che ponevano un rischio per la salute dei consumatori

- WeChat ID ha collegato l'account ad altri 32 negozi sulla stessa piattaforma.

- L'audit di questi storefront connessi potrebbe rivelare ulteriori problemi per il marchio.

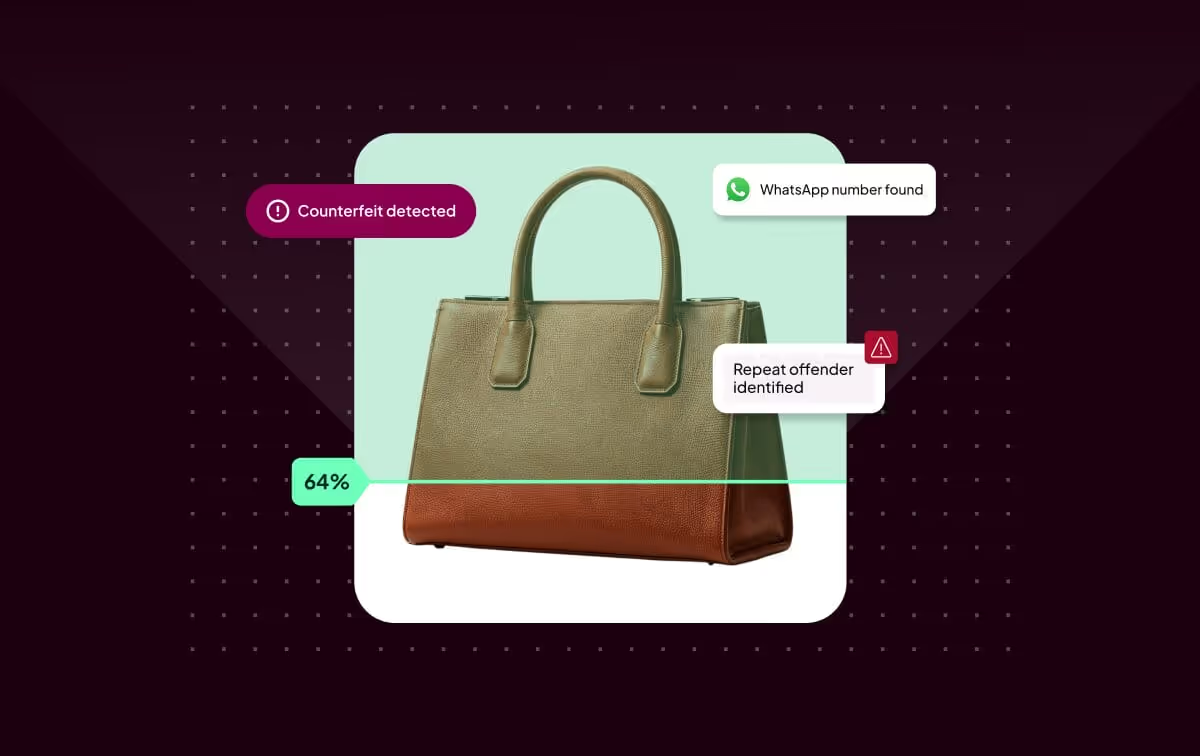

La rete è costituita da diversi negozi Shopee tutti collegati tramite un unico account WeChat: senza l'uso della tecnologia di analisi di rete, questi negozi sarebbero stati individuati uno per uno senza che venisse mai stabilito alcun collegamento, precludendo così la possibilità di un intervento coordinato in grado di causare il massimo disagio.

Tramite questo link, gli analisti di Corsearch possono cercare e "verificare" ogni negozio collegato, individuando eventuali violazioni simili o riferimenti ai marchi in questione. Qualora venissero individuate altre violazioni, queste possono essere raccolte e segnalate come un'unica segnalazione tramite il modulo web di Shopee. Un ulteriore vantaggio dell'azione coordinata nei confronti dei singoli venditori è la maggiore probabilità che la piattaforma disattivi in modo proattivo l'intero negozio.

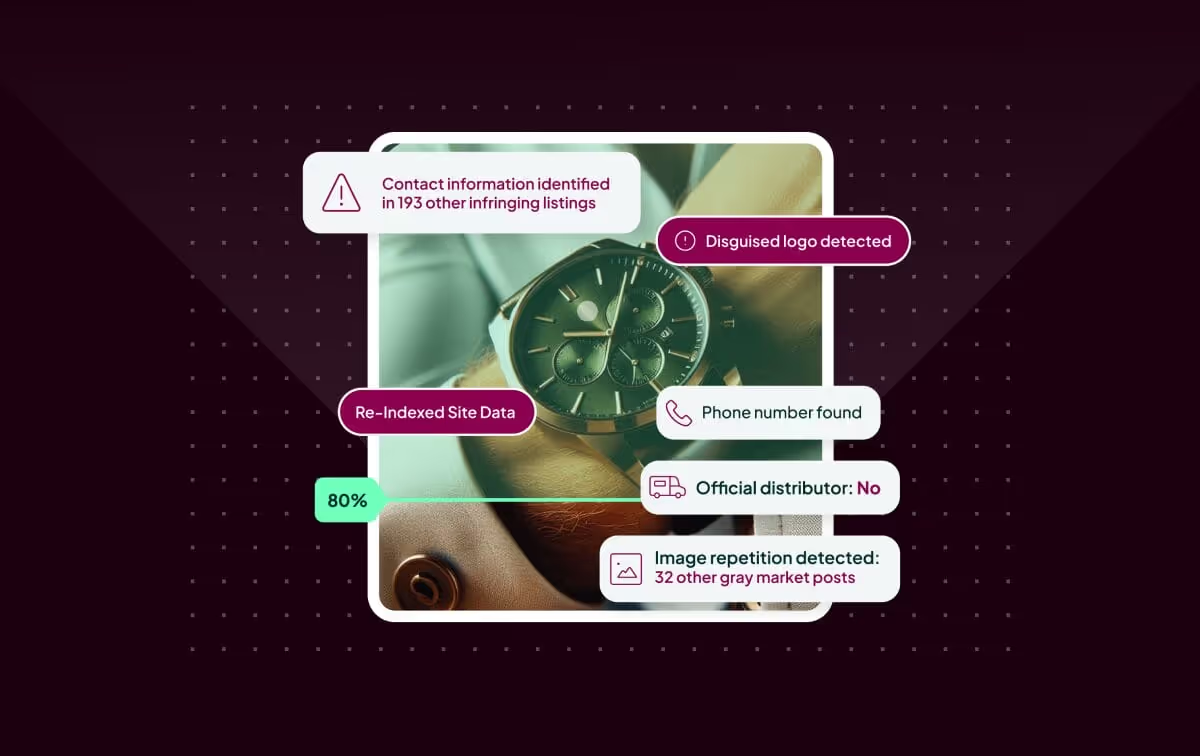

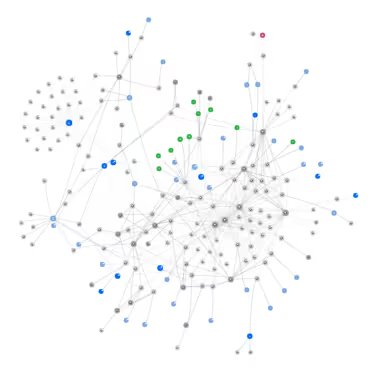

2. Rete di vendita di orologi di lusso contraffatti su larga scala

In questo esempio, Corsearch ha scoperto una tipica rete di contraffazione che commercializzava orologi di lusso prevalentemente tramite siti web. La rete era di natura multinazionale, con una catena di approvvigionamento globale incentrata sulla Cina.

Caratteristiche principali della rete:

- Rete su larga scala contenente 216 siti web collegati da 8 indirizzi e-mail comuni (3 con sede in Cina e 5 internazionali)

- Queste reti utilizzano principalmente i metodi di ricerca tradizionali per attirare il traffico.

- Ha preso di mira più marchi di proprietà di diverse aziende, indicando un'ampia rete (altri marchi presi di mira: Rolex, Breitling, Timberland, UGG)

Un'azione coordinata contro tutte le entità che compongono la rete rappresenta un metodo efficace per bloccarne il funzionamento. Poiché la maggior parte dei clienti della rete proviene dalla ricerca organica, si potrebbe ricorrere allo strumento di rimozione degli URL di Google per privare la rete della sua fonte di traffico. Allo stesso modo, data la vastità della rete, un'azione offline in collaborazione con i partner legali costituirebbe una strategia efficace per contrastare i responsabili.

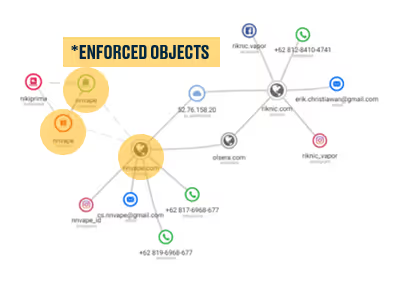

3. Rete multicanale di vendita di prodotti per lo svapo

In questo esempio, i prodotti liquidi per il vaping sono stati venduti tramite siti web e marketplace con pagine promozionali sui social media.

Caratteristiche principali della rete:

- Rete complessa con più punti vendita e siti web

- Domini collegati da un'azienda che offre servizi di configurazione e sincronizzazione di siti web e negozi online

I collegamenti realizzati tramite la tecnologia di analisi di rete consentono di monitorare contemporaneamente tutte le inserzioni sui marketplace, i post sui social media e gli URL dei domini, impedendo ai malintenzionati di modificare le schede dei prodotti. I domini collegati dalla società che ha configurato il sito web possono quindi essere inoltrati al team dei servizi investigativi per raccogliere ulteriori informazioni.

Studio di caso di Corsearch: Azione offline per smantellare la rete di gioielli contraffatti in Cina

Una strada fondamentale per smantellare le reti di cattivi attori è l'azione coordinata offline in collaborazione con le autorità locali e le forze dell'ordine.

Nel 2018, gli analisti di Corsearch hanno scoperto un'organizzazione criminale dedita alla contraffazione che spacciava gioielli di alto valore (prezzo medio di 8.000 dollari) su popolari piattaforme di e-commerce. Sono stati effettuati acquisti di prova per raccogliere informazioni identificative sui responsabili, mentre il caso più ampio è stato costruito utilizzando i dati raccolti da Taobao, Weibo e WeChat. Le successive azioni offline hanno portato a oltre 50 arresti e al sequestro di prodotti in sette indirizzi.

L'azione multilaterale è fondamentale per garantire un'azione offline più efficace. In Cina, lo stretto rapporto tra il CBBC (China Britain Business Council) e piattaforme come Alibaba rende ora più agevole lo svolgimento delle indagini offline.

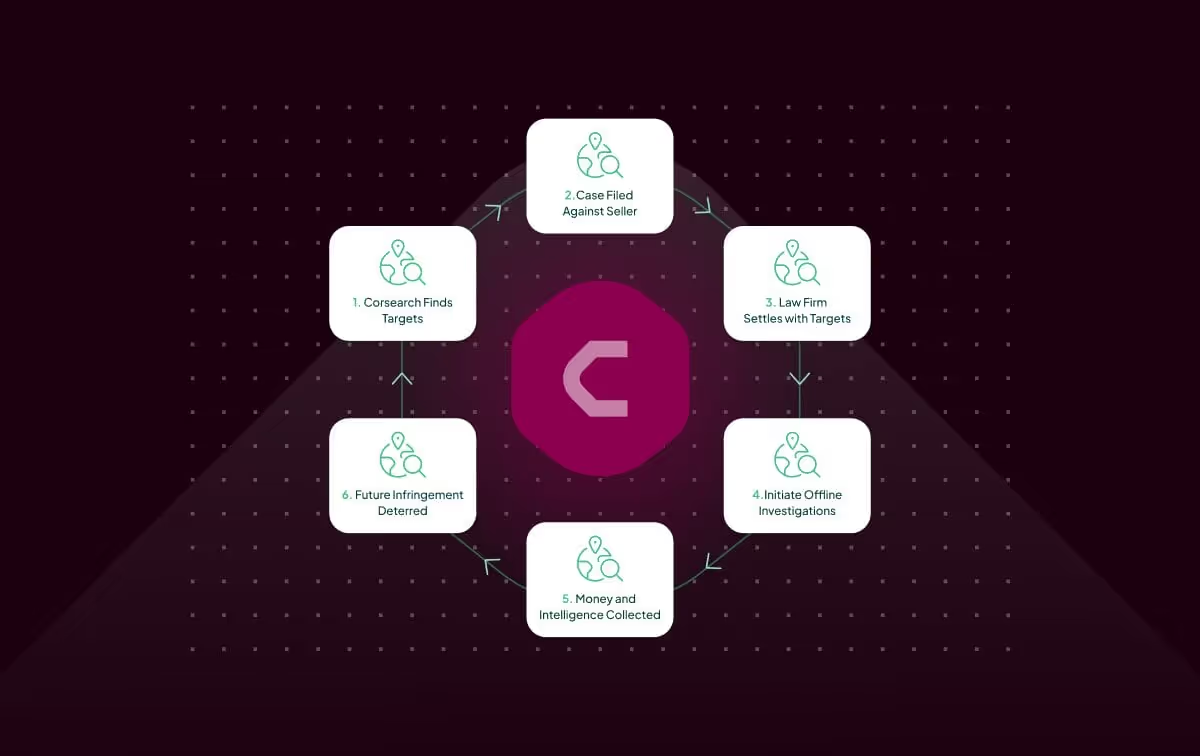

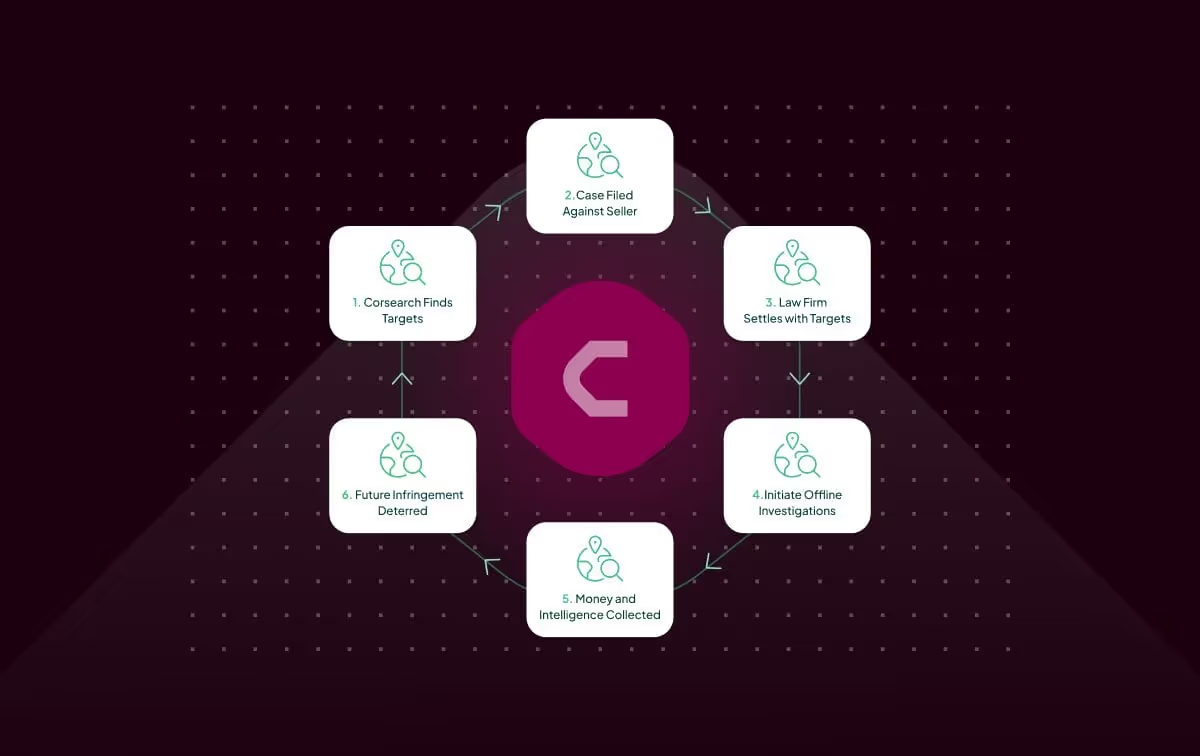

Parte 3: In che modo la tecnologia di analisi della rete può aiutarti ad affrontare efficacemente queste minacce

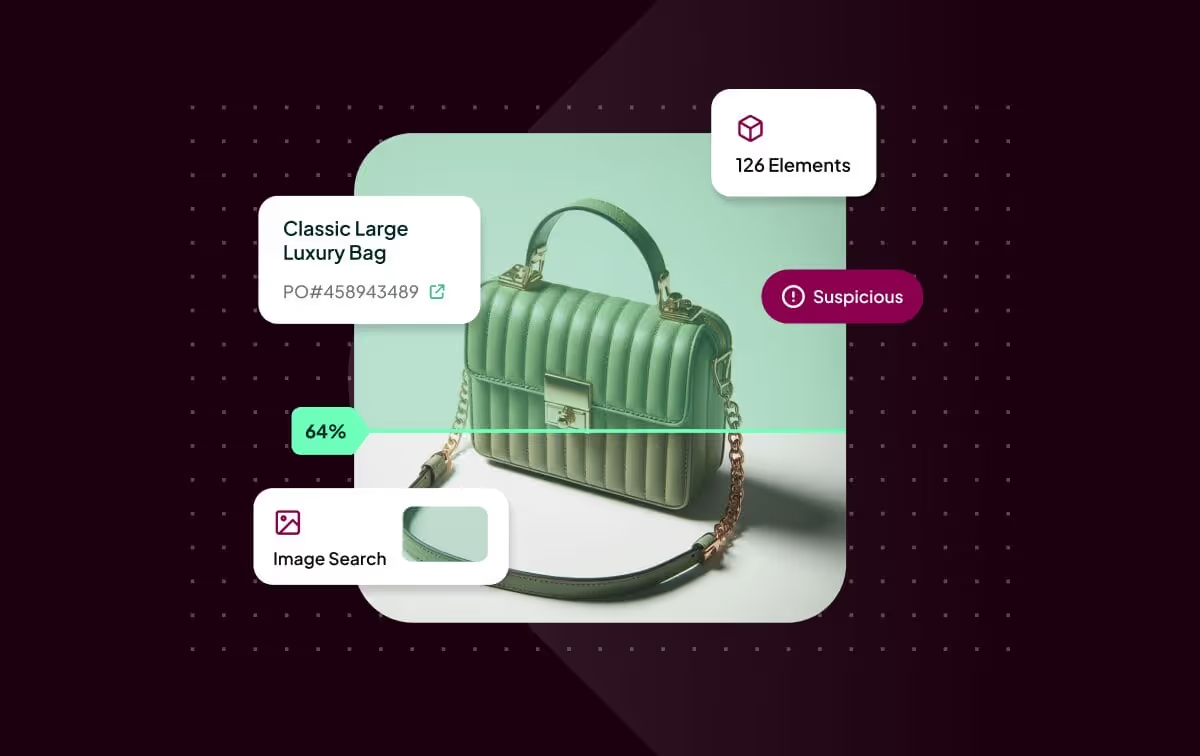

L'analisi delle reti è un modulo fondamentale della piattaforma di protezione del marchio di Corsearch che consente un approccio strategico alla gestione delle reti. Collegando i soggetti che commettono violazioni su diversi canali, quali siti web, marketplace e social media, e associandoli a identificatori online e offline, l'analisi delle reti offre una visibilità completa dei rischi per i vostri marchi, li classifica in base al livello di minaccia e fornisce le informazioni necessarie per intervenire su larga scala.

La tecnologia di analisi di rete di Corsearch è composta da quattro componenti chiave che consentono di affrontare le minacce più dannose per la vostra azienda:

1. Dati di buona qualità = reti significative

- Processi per la pulizia e la convalida dei dati prima della costruzione delle reti

- Algoritmi per rendere le reti più significative, ad esempio eliminando i nodi con troppi collegamenti.

- Estrazione di tutti i dati utili, sia strutturati che non strutturati.

- Collegamenti dedotti basati sulle somiglianze: aiuta a scoprire i nodi potenzialmente connessi

2. Minacce contestualizzate nell'«universo» delle reti

- Punteggio di minaccia per assegnare priorità e valutare ogni rete

- Tenere conto della popolarità, delle azioni intraprese e del rischio derivante dai componenti della rete.

3. Strumenti di ricerca, manipolazione e modifica

- Ricerca e filtraggio di cluster su un'ampia gamma di punti dati

- Confrontare le reti per comprendere il quadro generale

- Aggiungete e rimuovete nodi e collegamenti per costruire il vostro quadro di intelligence online e offline.

4. Applicazione dell'impatto dal punto di vista della rete

- Identificare i fattori chiave per smantellare tutta o parte della rete, secondo le indicazioni della vostra strategia.

- Affrontare l'intera rete e vedere come risponde

Quando utilizzare l'analisi di rete nel flusso di lavoro

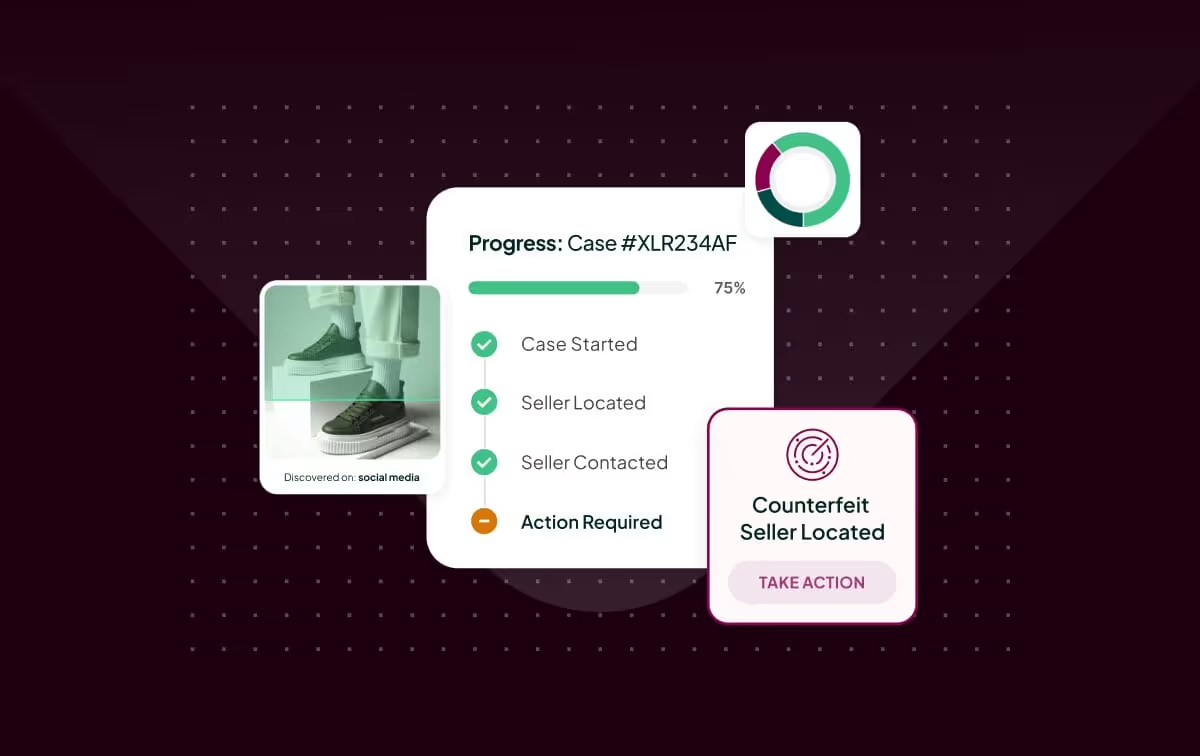

Questo strumento può essere utilizzato sia come risorsa principale per gli interventi online sia come risorsa complementare per ulteriori azioni di contrasto. I titolari dei marchi possono effettuare filtri sulle reti ad alto rischio e su quelle che includono oggetti contrassegnati. Ciò comprende la verifica dei collegamenti stabiliti con entità ufficiali.

I titolari dei marchi possono quindi individuare, contrassegnare e segnalare le violazioni al di fuori dello strumento, per poi filtrare tali contrassegni e segnalazioni nell'Analisi di rete. Ciò può aprire la strada a una serie di collegamenti e venditori finora sconosciuti da prendere di mira.

Ciò risulta vantaggioso quando un team deve occuparsi contemporaneamente di più problemi online. È utile anche nei casi in cui i problemi assumono la forma di vere e proprie «tendenze» che coinvolgono diversi venditori e non sono quindi attribuibili a un singolo soggetto malintenzionato.

Per i casi nuovi o per quelli in cui è noto che i venditori modificano rapidamente il proprio comportamento, la procedura preferibile sarebbe quella di intervenire contemporaneamente su tutti gli articoli in violazione presenti nella rete.

Richiedi una demo

L'analisi delle reti ti offre una visione approfondita delle diverse reti che stanno dirottando il tuo marchio e sfruttando i consumatori. Costruendo un quadro completo di queste reti e stabilendo le priorità in base al livello di minaccia, possiamo gestire le azioni di contrasto e le indagini in modo più strategico ed efficace.

Se volete saperne di più sulla nostra tecnologia di analisi di rete e su come può potenziare il vostro team, richiedete una demo qui sotto.

Scopri come PharmaCheck™ accelera il processo di verifica dei nomi

Dallo screening iniziale ai controlli successivi all'autorizzazione, ti aiutiamo ad agire con maggiore rapidità e sicurezza, evitando errori e consentendoti di andare avanti più velocemente.

.svg)

.png)

.svg)

.avif)

.avif)